Cyberbezpieczeństwo

Telekomunikacja a AI – dlaczego sieci opóźniają zmiany

Odporność współczesnych sieci telekomunikacyjnych przestała zależeć wyłącznie od fizycznej infrastruktury, stając się wyzwaniem z zakresu zaawansowanej analityki i sztucznej inteligencji.…

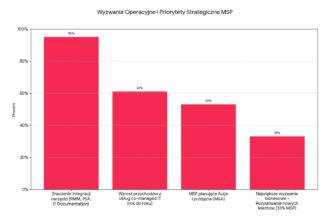

Brak specjalistów IT napędza rynek usług MSP

Rosnąca fala cyberataków napędzanych przez sztuczną inteligencję oraz surowe wymogi regulacyjne doprowadziły wewnętrzne działy IT na skraj operacyjnej…

AI groźniejsze niż kradzież haseł. Nowy raport Verizon

Najnowszy raport firmy Verizon wskazuje, że hakerzy zaprzęgli algorytmy do masowej automatyzacji swoich działań, skracając czas reakcji dla…

Jak geopolityka zmienia polskie plany Disaster Recovery?

Kryzysy geopolityczne brutalnie weryfikują dotychczasowe strategie IT, udowadniając, że żadna infrastruktura chmurowa czy łańcuch dostaw nie są w…

Zero-day za 20 dolarów. AI właśnie zlicytowała cyberbezpieczeństwo

Jeśli sądzisz, że sztuczna inteligencja służy głównie do pisania postów na LinkedIn i generowania grafik, to mam złą…

Ransomware w I kwartale 2026: Mniej gangów, większa skuteczność ataków

Krajobraz cyberzagrożeń w pierwszym kwartale 2026 roku przeszedł istotną transformację, w wyniku której mniejsza liczba grup ransomware osiąga…

Dlaczego 10-znakowe hasło to za mało? Fakty i mity

Skuteczność współczesnych systemów uwierzytelniania rzadko zależy od matematycznej doskonałości algorytmów, częściej zaś rozbija się o systemową przewidywalność ludzkich…

Dlaczego agenci AI stają się celem cyberataków? Przegląd trendów 2026

Przejście od pasywnych modeli językowych do autonomicznych agentów AI radykalnie zwiększa powierzchnię ataku poprzez podatność na Indirect Prompt…

Wyzwania i priorytety na rynku usług zarządzanych: Ewolucja od „złotej rączki” do partnera biznesowego

Ewolucja usług zarządzanych to podróż od reaktywnej „złotej rączki” do proaktywnego partnera, którego celem jest napędzanie transformacji cyfrowej…

14 tysięcy cyberataków w trzy miesiące: Dlaczego protokół z lat 70. to wciąż wielkie ryzyko dla przemysłu?

Współczesny przemysł opiera się na technologii z lat 70., która ze względu na brak szyfrowania stała się łatwym…

Drukarka jako 'koń trojański’ w sieci firmowej? Jak zamienić najsłabsze ogniwo w bezpieczny element ekosystemu IT

Urządzenia wielofunkcyjne to zaawansowane komputery sieciowe, które mimo stałego dostępu do firmowych zasobów często pozostają poza nadzorem systemów…

Wyciek kontrowersyjnego modelu Claude Mythos. Anthropic bada incydent bezpieczeństwa

Nieautoryzowany dostęp do modelu Claude Mythos podważa fundamenty strategii Anthropic, opartej na rygorystycznie kontrolowanym wdrażaniu potężnych systemów AI.…

eAuditor V10 AI – skalowalność i elastyczność w nowoczesnym zarządzaniu IT

eAuditor to zaawansowana platforma do zarządzania i zapewnienia bezpieczeństwa IT, która w wersji V10 AI wprowadza istotne udoskonalenia…

Cyberbezpieczeństwo MŚP 2026: Jak zbudować odporność 360°?

W 2026 roku prosty antywirus na komputerze to za mało, by skutecznie chronić firmę przed nowoczesnymi zagrożeniami. Prawdziwe…

Projekt Glasswing: Jak Anthropic chce okiełznać potęgę własnej sztucznej inteligencji

Zderzenie wykładniczego wzrostu przychodów z dobrowolną izolacją najbardziej przełomowego modelu Claude Mythos to przejawy strategii Anthropic, która zamiast…

Ataki na infrastrukturę krytyczną USA. Jak Iran wykorzystał błędy w OT

Architektura bezpieczeństwa narodowego staje przed paradoksalnym wyzwaniem, w którym najbardziej zaawansowane systemy obronne kapitulują przed banalnymi błędami w…

Jak NIS2 i DORA zmieniają działy IT? Nowe strategie w rekrutacji IT

Zamiast martwić się pustymi krzesłami w działach IT, liderzy biznesu muszą dziś zmierzyć się z dużo bardziej subtelnym…

Ataki Rowhammer: Czy to koniec bezpiecznego multi-tenancy? Dlaczego izolacja na poziomie GPU jest dziś tylko iluzją

Zaufanie do architektury chmury publicznej opiera się na fundamencie nienaruszalnej izolacji, która w dobie akceleracji AI i wszechobecnych…

Dylemat CIO: Jak pogodzić szybkość rozwoju z maksymalną ochroną?

Współczesny paradygmat zarządzania technologią wymusza odejście od silosowego postrzegania infrastruktury na rzecz pełnej konwergencji sieci i systemów ochrony.…

Dlaczego NIS2 to rewolucja w zarządzaniu, a nie tylko zmiana w IT?

Dyrektywa NIS2 dokonuje przełomowego przesunięcia cyberbezpieczeństwa z obszaru operacji technicznych bezpośrednio do domeny ładu korporacyjnego, czyniąc z cyfrowej…

ISO 27001 w biznesie: Dlaczego certyfikacja to inwestycja, a nie koszt?

Międzynarodowa norma ISO 27001 przekształca bezpieczeństwo informacji z technicznego wymogu w wyrafinowane narzędzie biznesowe, które pozwala organizacjom nie…

Bezpieczna sztuczna inteligencja w biznesie – jak chronić firmę?

Choć sztuczna inteligencja rewolucjonizuje polski biznes, drastyczny rozdźwięk między tempem wdrażania innowacji a realną odpornością systemów pozostawia większość…

Wyselekcjonowane specjalnie dla Ciebie treści w oparciu o Twoje preferencje myBIT.