Jak pokazuje „Cyber Security Report 2021”[i] firmy Check Point, w sferze bezpieczeństwa trwa nieustający wyścig technologiczny. Codziennie na świecie ponad 100 000 złośliwych witryn i 10 000 plików jest wykorzystywanych do kradzieży lub wyłudzenia danych. W 2019 roku na forum hakerskim było do sprzedania 773 miliony adresów e-mail i ponad 22 miliony haseł[ii]. Jak się nieco później okazało się, była to tylko część większej całości o objętości 1 TB, podzielonej na siedem części, która została wystawiona na sprzedaż. Ponad pół miliarda rekordów użytkowników Facebooka przechowywano na niechronionych serwerach w chmurze Amazona – zostawili je tam zewnętrzni twórcy aplikacji Facebooka[iii]. Zdarzają się też skutki śmiertelne naruszenia bezpieczeństwa IT – pacjent szpitala w Niemczech zmarł, nie uzyskawszy pilnej pomocy lekarskiej, bo jego szpital został zaatakowany przez hakerów, którzy wykorzystali niezałataną lukę w oprogramowaniu, mimo, że poprawka była dostępna od miesięcy[iv].

„Nie ma się co oszukiwać. Od lat bezpieczeństwo danych i systemów jest największym problemem praktycznie każdego działu IT. W sieci bez trudu można znaleźć informacje o liczbie incydentów bezpieczeństwa danych, średnim koszcie strat i kosztach odzyskiwania danych. Mówi się o kwotach rzędu 4 mln dolarów za każde naruszenie. Ale nie to jest najgorsze. Naprawdę o stanie bezpieczeństwa mówi czas, jaki upływa od ataku do wykrycia i usunięcia jego skutków – średnio wynosi on 280 dni, z medianą” – twierdzi Daniel Wysocki, Specjalista ds. Bezpieczeństwa z firmy Advatech, jednego z największych integratorów rozwiązań informatycznych w Polsce.

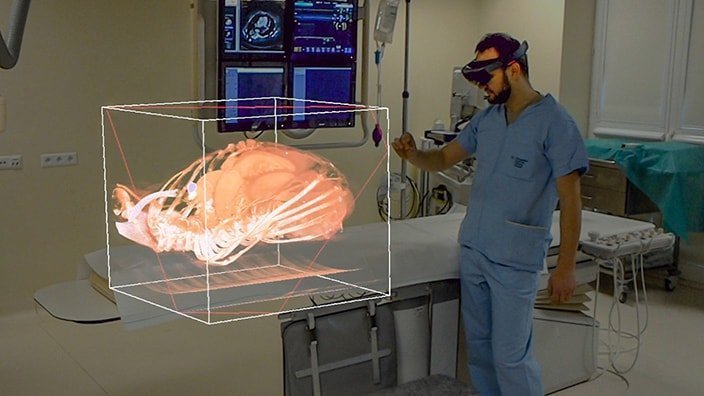

Zgromadzone zasoby informatyczne, w szczególności bazy danych to często najcenniejsze aktywa firmy. Nic zatem dziwnego, że 37% polskich dyrektorów finansowych postrzega kwestie bezpieczeństwa na równi z szefami IT. Dzięki współdziałaniu wszystkich komórek organizacji można zbudować skuteczną politykę cyberbezpieczeństwa, ale jej realizacja wymaga odpowiedniej platformy monitorowania bezpieczeństwa pomagającej w agregacji i orkiestracji informacji, bez względu na ich źródło, pokazującej stan infrastruktury IT, wskazującej potencjalne zagrożenia i pozwalającej na zaawansowane analizy. Te ostatnie są często wspomagane uczeniem maszynowym (ML) i sztuczną inteligencją (AI).Przykładem takiego rozwiązania są systemy klasy SIEM – Security Information and Event Management. Automatyzacja w zakresie bezpieczeństwa eliminuje powtarzalną i czasochłonną pracę człowieka, dzięki czemu specjaliści mogą poświęcić czas zagadnieniom o większej wartości, skupiając swoją uwagę na strategii i planowaniu bezpieczeństwa.

„Nasi specjaliści ds. bezpieczeństwa bardzo wysoko oceniają możliwości platformy IBM QRadar, którą Gartner lokuje w ścisłej czołówce rozwiązań klasy SIEM[v]. W jednym przejrzystym interfejsie widać stan bezpieczeństwa firmy i najważniejsze zagrożenia, a to pozwala nadać kontekst i zrozumieć rozwój wydarzeń. Zespoły ds. bezpieczeństwa mogą również szybko identyfikować zmiany w zachowaniu użytkowników wskazujące na nieznane zagrożenie, co pozwala na podjęcie adekwatnych kroków bazując na informacjach pochodzących z jednej, centralnej konsoli. Słowem QRadar to zintegrowana widoczność, wykrywanie, badanie i reagowanie na cyberzagrożenia” – podkreśla Daniel Wysocki z Advatech.

QRadar, dzięki obsłudze szerokiego spektrum technologii, aplikacji i usług, zbiera i przetwarza dane z całej organizacji budując kompleksowy obraz aktywności w środowiskach tak lokalnych, jak i chmurowych, w tym hybrydowych. Po scentralizowaniu danych, wbudowane mechanizmy sztucznej inteligencji pozwalają w czasie rzeczywistym szybko i dokładnie wykrywać zagrożenia i ustalać ich priorytety. Alerty analizujące kontekst potencjalnych incydentów pozwalają analitykom bezpieczeństwa na szybką reakcję, aby ograniczyć wpływ i skutki ataku.

Platforma QRadar® buduje mapę monitorowanej infrastruktury, a użytkownicy mogą wskazać szczególnie istotne segmenty sieci i krytyczne zasoby tak, aby automatycznie identyfikować i klasyfikować prawidłowy ruch w sieci na podstawie używanych aplikacji, protokołów, usług i portów. Jest to możliwe za sprawą ponad 450 wbudowanych modułów obsługi urządzeń (DSM – Device Support Modules), dzięki którym użytkownicy mogą wprost kierować swoje dzienniki zdarzeń do systemu, a QRadar automatycznie wykryje typ źródła i zastosuje poprawny system DSM, aby przeanalizować i znormalizować dane. Dodatkowo, aplikacja DSM Editor, z intuicyjnym interfejsem graficznym, pozwala definiować sposoby analizowania dzienników z niestandardowych źródeł, co zwiększa elastyczność i zakres zastosowań QRardar. W efekcie pozwala on na znacznie szybsze działanie, niż w alternatywnych rozwiązaniach.

„W Cyber Security Report 2021 można znaleźć informację, że czas potrzebny na przełamanie zabezpieczeń i np. skopiowanie danych przez atakującego w 2019 r. miał globalną medianę wynoszącą około 21 dni. Mediana obrońców to 56 dni — bo tyle potrzebowali czasu na wykrycie incydentów. Szybkość ma zatem absolutnie najwyższy priorytet. W tym świetle widać jak na dłoni przewagi platformy QRadar – dzięki niej można reagować praktycznie natychmiast” – ocenia Daniel Wysocki z Advatech.

QRadar inteligentnie koreluje i analizuje dane o aktywności urządzeń sieciowych jak zapory sieciowe, czy routery, dane z dzienników zdarzeń Windows, informacje o lukach w zabezpieczeniach, systemów wykrywania lub zapobiegania włamaniom, zbiera dane o aktywności w chmurach ze środowisk SaaS i IaaS takich, jak Office 365, SalesForce.com, Amazon Web Services (AWS), Microsoft Azure, czy Google Cloud. Jako źródło danych dla QRadar mogą służyć systemy klasy ERP, bazy danych, aplikacje udostępnianie w modelu SaaS oraz źródła Threat Intelligence jak IBM X-Force®.

„QRadar zawiera setki gotowych scenariuszy bezpieczeństwa opartych na algorytmach wykrywania anomalii, czy regułach korelacji w czasie rzeczywistym do wykrywania znanych i nieznanych zagrożeń. Po wykryciu zagrożenia system agreguje powiązane zdarzenia dotyczące bezpieczeństwa w pojedyncze alerty o określonym priorytecie, określane jako incydenty bezpieczeństwa. Nadawanie priorytetów odbywa się automatycznie z uwzględnieniem wagi zagrożenia i oceny, jak krytyczne są atakowane zasoby” – wyjaśnia Specjalista ds. Bezpieczeństwa, Daniel Wysocki z Advatech.

Analitycy bezpieczeństwa mogą zobaczyć pełny łańcuch działań związanych z zagrożeniami na jednym ekranie i łatwo prześledzić określone zdarzenia lub przepływy sieciowe, aby rozpocząć dochodzenie, podjąć odpowiednie środki zaradcze, czy przypisać analizę incydentu określonemu analitykowi. Wykroczenia są automatycznie aktualizowane w miarę pojawiania się nowej powiązanej aktywności, dzięki czemu analitycy mogą w dowolnym momencie zobaczyć najbardziej aktualne informacje. To unikalne podejście pomaga analitykom bezpieczeństwa w łatwym zrozumieniu najbardziej krytycznych zagrożeń w środowisku, zapewniając kompleksowy wgląd w każdy potencjalny incydent przy jednoczesnym zmniejszeniu całkowitej liczby alertów.

Postęp technologiczny po stronie atakujących wymusza konieczność wykrywania nawet niewielkich zmian w zachowaniu sieci, użytkowników lub systemu, a mogących wskazywać na nieznane zagrożenia, takie jak obecność intruzów, kradzież poświadczeń, czy złośliwe oprogramowanie.

„Jeśli liczba alertów przybiera niebezpieczne rozmiary, to konieczność ich analizowania pożera zasoby działów bezpieczeństwa IT. Mając do dyspozycji QRadar Advisor z Watson™ można do pracy zaprząc sztuczną inteligencję i uczenie maszynowe. Wtedy czas prowadzenia analiz skraca się do pojedynczych minut, a to zmniejsza ryzyko przestoju firmy, czy przeoczenia krytycznych incydentów. Dzięki takiemu podejściu cały zespół ds. bezpieczeństwa pracuje po prostu lepiej i wydajniej. Efekty mogliśmy obserwować wdrażając QRadar np. w Amica SA we Wronkach” – dodaje Daniel Wysocki.

Na wysoką oceną platformy IBM QRadar ma wpływ łatwość jej integracji z rozwiązaniami firm trzecich oraz elastyczna i skalowalna architektura pozwalająca dynamiczne dostosowywać ją do zmiennych potrzeb klienta i sytuacji. Nic zatem dziwnego, że to rozwiązanie cieszy się tak dużą popularnością wśród użytkowników.

„Advatech systematycznie zwiększa swoje przychody z wdrażania i integracji rozwiązań informatycznych własnych i naszych partnerów technologicznych. Szczególnie dużą dynamiką wzrostu wyróżnia się nasz dział Cyberbezpieczeństwa. Współpraca w zakresie cyberbezpieczeństwa z IBM pozwala na transfer technologii i wiedzy do naszych klientów, którzy zyskują bardzo wysoki poziom ochrony i stabilności prowadzonego biznesu” – podsumowuje Jacek Szubert, Prezes Zarządu Advatech.

[i] https://www.checkpoint.com/pages/cyber-security-report-2021/

[ii] „The 773 Million Record “Collection #1” Data Breach”, Troy Hunt, Troyhunt.com, January 2019

[iii] „Facebook Caught Asking Some Users Passwords for Their Email Accounts”, Swati Khendelwal, The Hacker News, April 3, 2019

[iv] https://www.checkpoint.com/pages/cyber-security-report-2021/, s.10.

[v] https://www.rapid7.com/c/2021-siem-mq/