Politechnika Wrocławska może cieszyć się najwyższym stopniem bezpieczeństwa dzięki rozwiązaniom dostarczonym przez firmę C&C Partners. W ramach zastosowanego rozwiązania zostały zintegrowane systemy: kontroli dostępu, sygnalizacji włamania i napadu, monitoringu wizyjnego, komunikacji interkomowej oraz depozytora kluczy. System zarządzania obiektami rozproszonymi zastosowany na terenie uczelni pozwoli objąć ochroną elektroniczną zarówno kompleks budynków uczelni, jak i uczelniane parkingi.

Kontrola przepływu niepożądanych osób w strefach administracyjnych, bibliotecznych, archiwalnych, a także zapobieganie dostępu do miejsc newralgicznych, takich jak np. serwerownie i informatyczne punkty węzłowe to kluczowe wyzwania stawiane przed wdrożeniowcami z C&C Partners. Celem było maksymalne ułatwienie zarządzanie bezpieczeństwem w obiekcie, przejrzysty i szybki sposób nadawania uprawnień oraz dostępów dla 55 tys. użytkowników.

– Głównym założeniem realizowanego projektu było poszerzenie funkcjonalności legitymacji studenckiej oraz karty pracowniczej. Dzięki zastosowaniu naszych systemów i zintegrowaniu ich z bazą uczelnianą, karty oraz legitymacje zaczęły stanowić kartę dostępu do różnych miejsc. Dzięki tak globalnemu połączeniu zaproponowanych rozwiązań użytkownik może z jednego miejsca zarządzać nie tylko uczelnianym parkingiem, lecz także całą uczelnią. Bez wątpienia zastosowane w tym projekcie rozwiązanie stawia Politechnikę Wrocławską w czołówce najbezpieczniejszych uczelni w Polsce – mówi Leszek Schmidt, kierownik działu wsparcia technicznego, C&C Partners.

Inwestycja na lata

Do najważniejszych korzyści płynących dzięki zastosowanym technologiom można zaliczyć podwójną weryfikację uprawnień dostępu do określonych miejsc, realizowaną dzięki karcie dostępu oraz systemowi analizy twarzy, wprowadzenie modułu automatycznego rozpoznawania tablic rejestracyjnych, kontrolę przepływu niepożądanych osób w poszczególnych pomieszczeniach, włączenie do systemu bezpieczeństwa parkingów uczelnianych czy kompatybilność systemu z uczelnianą bazą studentów i pracowników.

Modułowość projektu zapewnia możliwość rozbudowy systemu w czasie i poszerzanie go o kolejne funkcjonalności według potrzeb inwestora. Ogromne znaczenie ma także cykliczna aktualizacja, która gwarantuje poprawę funkcjonalności oprogramowania. Przekłada się także na wyższy poziom bezpieczeństwa IT uczelni.

Legitymacja jako karta dostępu oraz monitoring wizyjny

Legitymacja studencka czy karta pracownicza, którą posiadają użytkownicy, stanowi jednocześnie kartę dostępu do różnych miejsc. System sygnalizacji włamania i napadu aktywowany jest w godzinach nocnych, a alarmy przez niego generowane zbiegają się w jednym centrum nadzoru, gdzie podejmowane są decyzje co do dalszych kroków. System monitoringu wizyjnego weryfikuje niepożądane zdarzenia, a także wspomaga decyzje podejmowane przez pracowników ochrony obiektów. Monitoringowi podlegają miejsca newralgiczne, ciągi komunikacyjne oraz teren zewnętrzny.

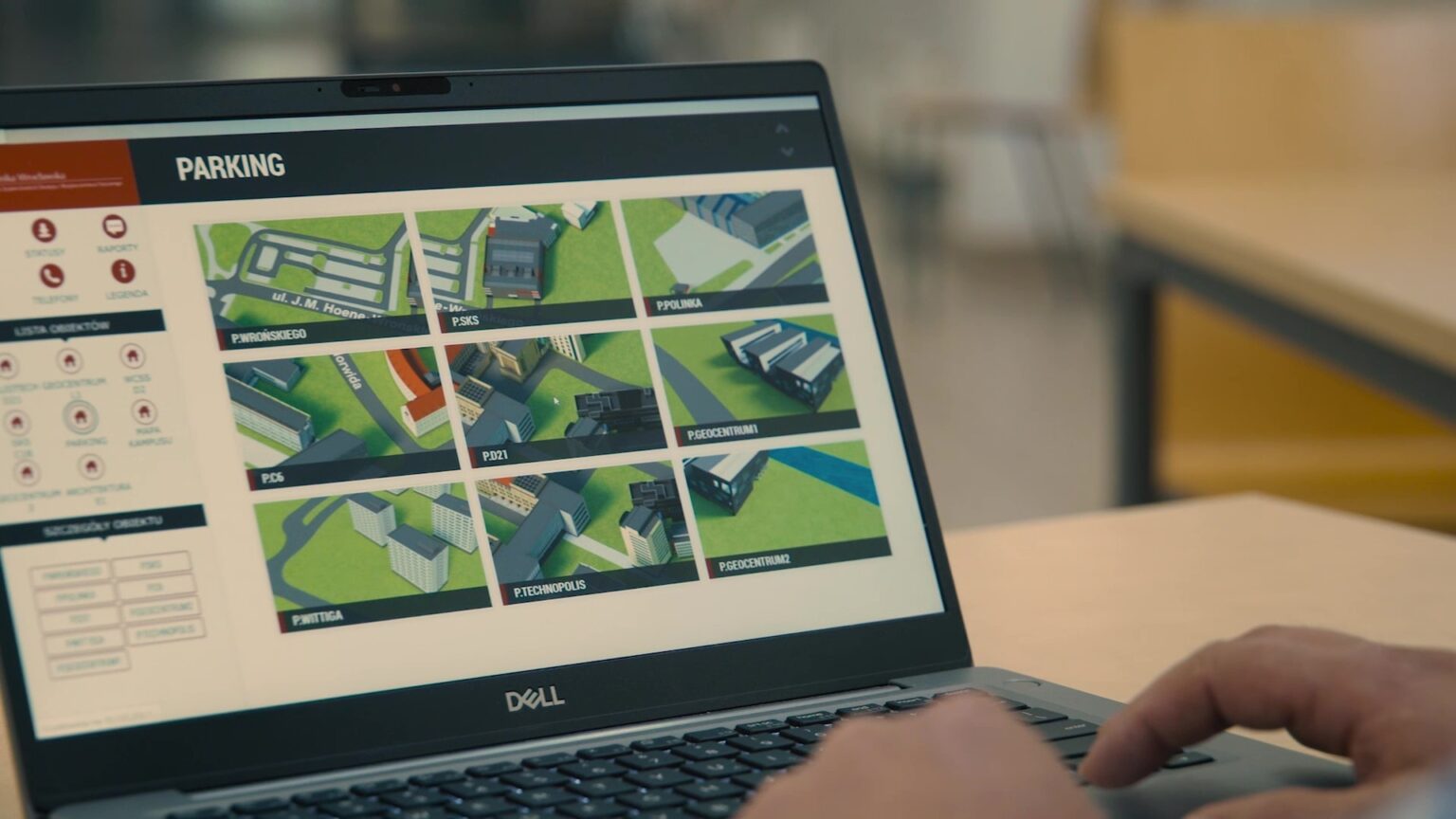

– Bardzo ciekawym rozwiązaniem jest włączenie do systemu bezpieczeństwa parkingów uczelnianych, które z punktu widzenia systemu stają się strefami chronionymi, a dostęp do nich następuje po weryfikacji uprawnień. Przy wjeździe na parking następuje odczyt tablicy rejestracyjnej pojazdu. Jeżeli dany numer pojazdu znajduje się w bazie i ma uprawnienia do wjazdu na parking, zostaje automatycznie wpuszczony – dodaje Leszek Schmidt.

W przypadku zabrudzenia tablicy bądź przyjazdu innym samochodem użytkownik może użyć legitymacji studenckiej lub pracowniczej jako karty kontroli dostępu. Kierowcy samochodów niezarejestrowanych w bazie, czyli np. dostawy kurierskie lub goście mogą użyć interkomu. Ochrona weryfikuje ich uprawnienia wjazdowe. Dodatkowo system ten podaje liczbę dostępnych miejsc parkingowych. Co najważniejsze, baza systemu wymienia informacje z uczelnianą bazą studentów i pracowników, a także portalem uczelni. Nadanie uprawnień danej osobie w systemie uczelnianym automatycznie umożliwia dostęp do określonych zasobów w systemie bezpieczeństwa.