Rynek cyberbezpieczeństwa znajduje się w punkcie zwrotnym. Rok 2025 zapowiada się jako kluczowy okres intensywnego wzrostu i głębokiej transformacji, napędzanej zarówno przez technologiczne innowacje, jak i dynamicznie zmieniający się krajobraz zagrożeń. Coraz bardziej wyrafinowane i zautomatyzowane ataki, szybka adopcja rozwiązań chmurowych oraz nowe regulacje prawne wymuszają na firmach redefinicję podejścia do ochrony danych i infrastruktury.

Cyberbezpieczeństwo przestaje być wyłącznie techniczną domeną specjalistów IT – staje się strategicznym filarem działalności przedsiębiorstw, niezależnie od ich wielkości i branży. Dla partnerów i klientów w kanale IT to nie tylko wyzwanie, ale i realna szansa. Zrozumienie aktualnych trendów, nadchodzących zmian regulacyjnych oraz kierunków inwestycji w tym segmencie ma kluczowe znaczenie dla podejmowania trafnych decyzji biznesowych i skutecznego pozycjonowania się na rynku.

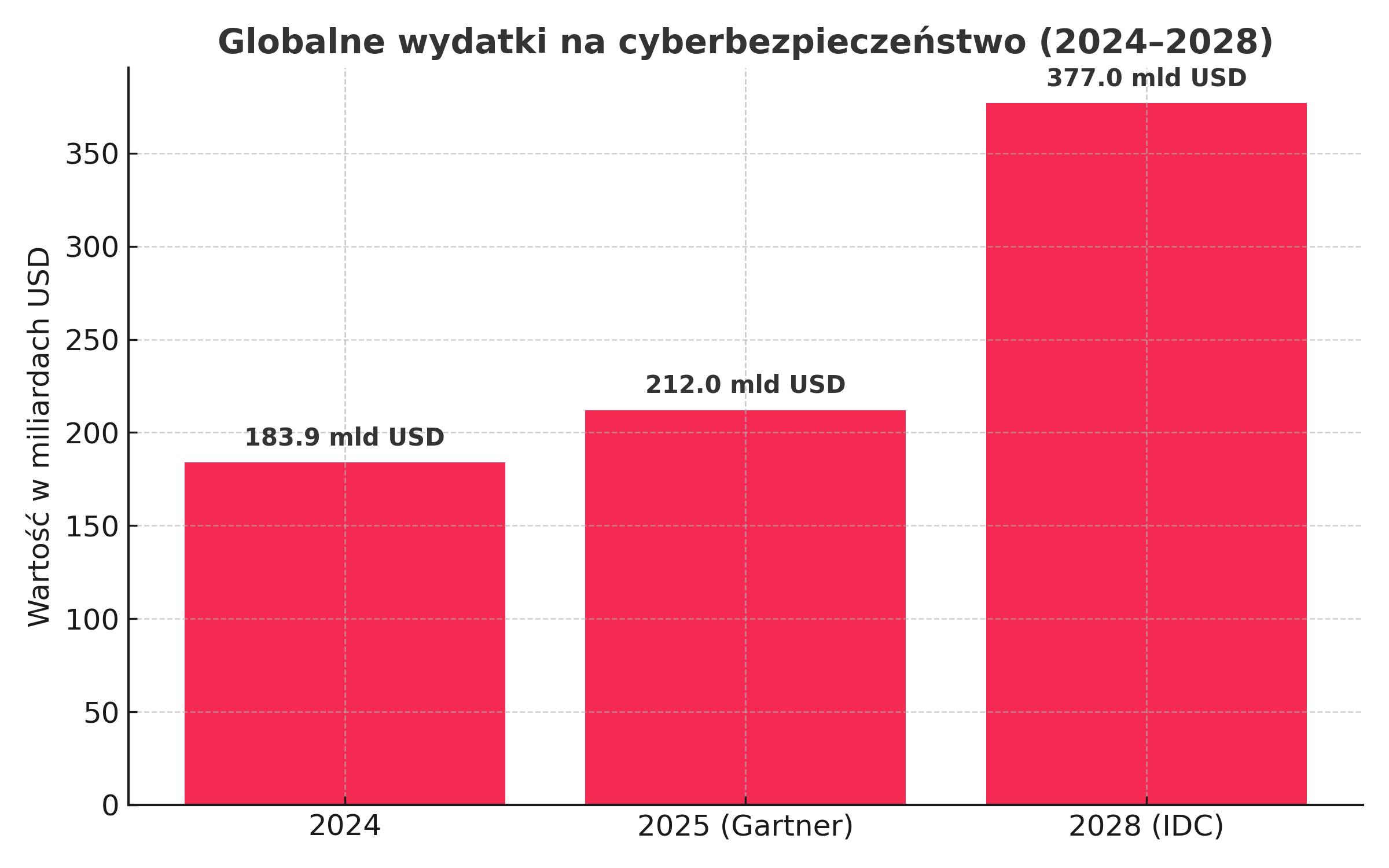

Prognozy wzrostu globalnego i europejskiego rynku cyberbezpieczeństwa w latach 2025-2028

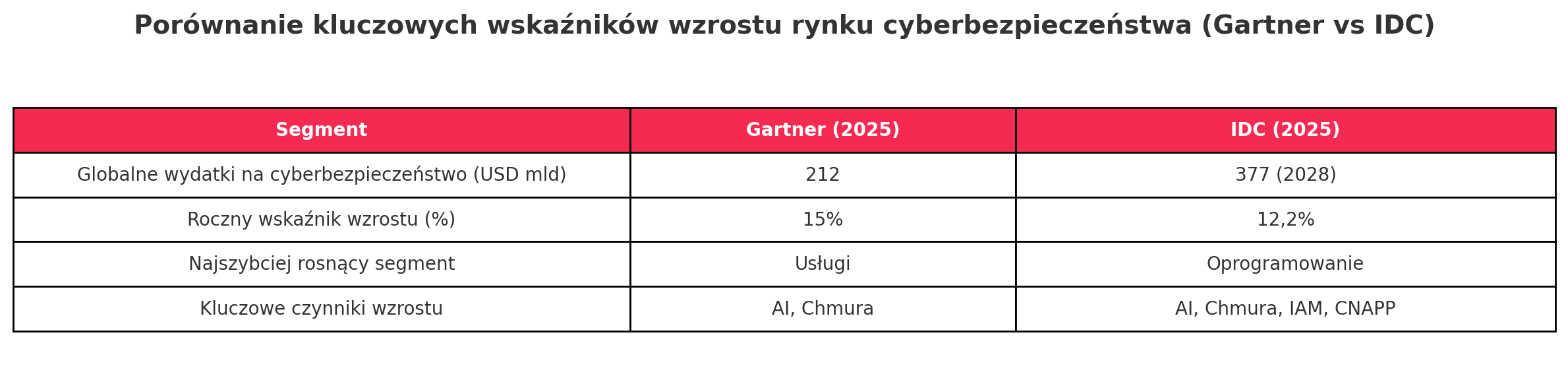

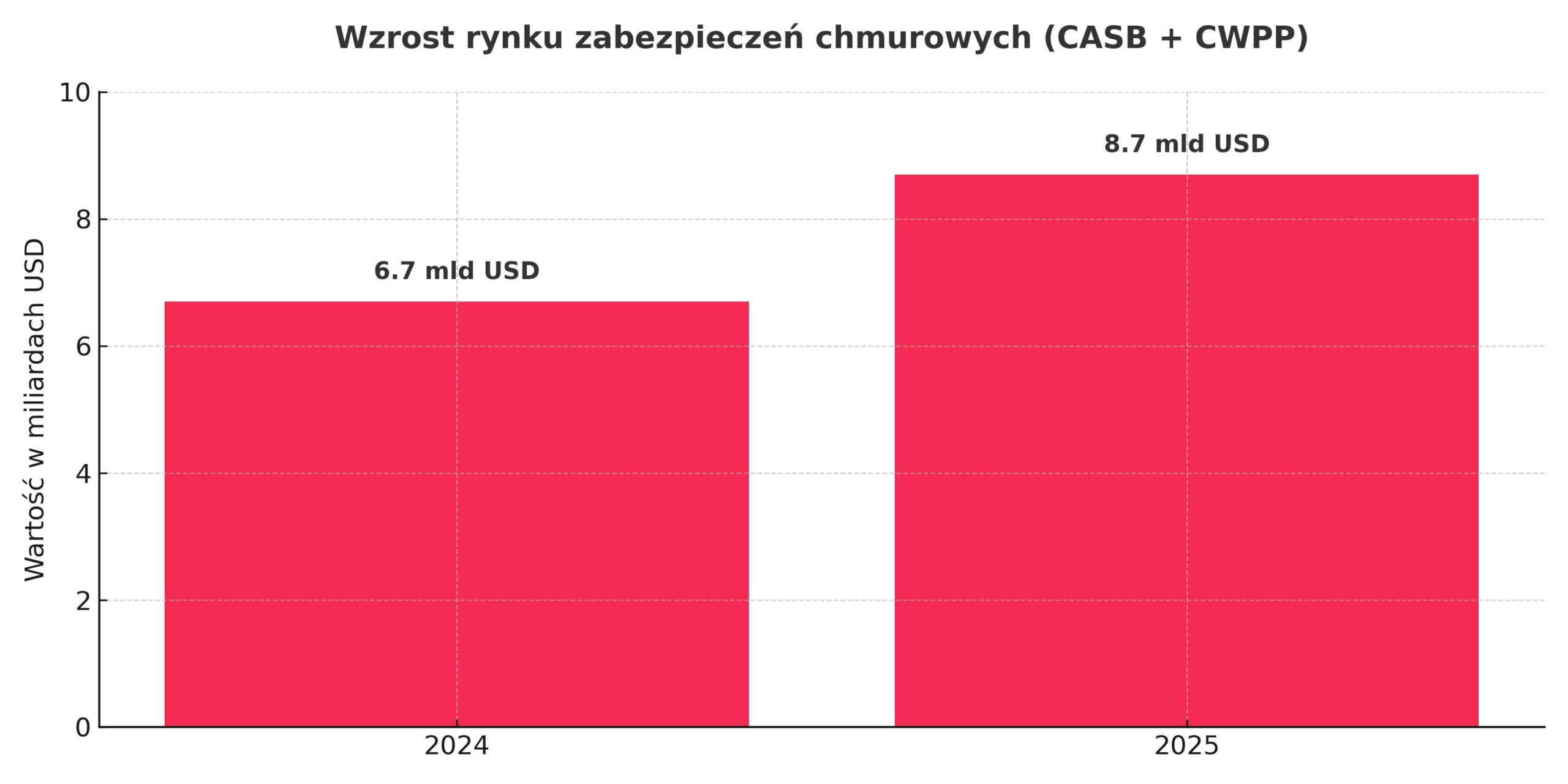

Wydatki na cyberbezpieczeństwo na całym świecie wykazują silną tendencję wzrostową. Firma Gartner prognozuje znaczny, 15-procentowy wzrost globalnych wydatków na cyberbezpieczeństwo w 2025 roku, osiągając poziom 212 miliardów dolarów, w porównaniu z 183,9 miliardami dolarów w roku 2024. Wzrost ten jest napędzany przede wszystkim przez segment usług bezpieczeństwa, a następnie przez oprogramowanie zabezpieczające i bezpieczeństwo sieci. Szczególnie dynamiczny wzrost przewidywany jest w obszarze oprogramowania zabezpieczającego, co jest silnie powiązane z adopcją sztucznej inteligencji (AI) i generatywnej AI (GenAI) w zabezpieczeniach aplikacji, danych i infrastruktury. Gartner przewiduje, że wydatki na oprogramowanie zabezpieczające wzrosną o 15% do 2025 roku właśnie z powodu GenAI. Ponadto, rynek rozwiązań do zabezpieczania dostępu do chmury (CASB) i platform ochrony obciążeń w chmurze (CWPP) ma osiągnąć 8,7 miliarda dolarów w 2025 roku, co stanowi znaczący wzrost z 6,7 miliarda dolarów w roku 2024. Tak znaczący wzrost przewidywany przez Gartnera, zwłaszcza w obszarze usług bezpieczeństwa i zabezpieczeń chmurowych, stwarza natychmiastowe możliwości dla partnerów kanału IT, aby rozszerzyć swoją ofertę i zaspokoić ewoluujące potrzeby klientów. Wyższy wskaźnik wzrostu w usługach sugeruje, że klienci potrzebują więcej niż tylko produktów; wymagają wiedzy specjalistycznej w zakresie implementacji, zarządzania i reagowania na incydenty. Gwałtowny wzrost wydatków na zabezpieczenia chmurowe jest bezpośrednio powiązany z rosnącą migracją do chmury, tworząc popyt na specjalistyczne rozwiązania i usługi w zakresie bezpieczeństwa chmurowego, które partnerzy kanału mogą świadczyć.

Podobne tendencje wzrostowe obserwuje się w prognozach firmy IDC. Przewiduje ona globalny wzrost wydatków na bezpieczeństwo o 12,2% rok do roku w 2025 roku. IDC przewiduje również utrzymanie się tego wzrostu do roku 2028, kiedy to globalne wydatki na bezpieczeństwo osiągną 377 miliardów dolarów. Rynek cyberbezpieczeństwa w Europie ma wzrosnąć o 11,8% w 2025 roku. W Polsce natomiast prognozowany wzrost jest jeszcze wyższy i wyniósł 15,2% rok do roku w 2023 roku. Chociaż ta ostatnia wartość dotyczy roku 2023, sugeruje to utrzymanie silnej tendencji wzrostowej na polskim rynku również w latach 2025 i kolejnych. IDC wskazuje, że oprogramowanie zabezpieczające będzie największą i najszybciej rosnącą grupą technologiczną w 2025 roku, z rocznym wzrostem na poziomie 14,4%.

Do kluczowych obszarów napędzających ten wzrost należą platformy ochrony aplikacji natywnych dla chmury (CNAPP), oprogramowanie do zarządzania tożsamością i dostępem (IAM) oraz oprogramowanie do analizy bezpieczeństwa. Usługi bezpieczeństwa są również wskazywane przez IDC jako druga najszybciej rosnąca grupa technologiczna w 2025 roku, co jest związane z ekspansją zarządzanych usług bezpieczeństwa. Nieznacznie różne dane dotyczące wzrostu między Gartnerem a IDC sugerują odmienne metodologie i analizy rynkowe, ale konsekwentne, dwucyfrowe prognozy wzrostu z obu firm potwierdzają silną tendencję wzrostową na rynku cyberbezpieczeństwa. Wyższy wskaźnik wzrostu w Polsce w porównaniu ze średnią europejską wskazuje na szczególnie obiecujący rynek dla partnerów kanału działających w tym regionie lub go targetujących. Podczas gdy obie firmy, Gartner i IDC, są renomowanymi źródłami, ich konkretne prognozy mogą się różnić ze względu na odmienne metody gromadzenia danych, techniki analizy i definicje rynkowe. Niemniej jednak, ogólny konsensus co do znacznego wzrostu stanowi silny sygnał dla kanału IT. Wyższy wzrost w Polsce może być przypisany takim czynnikom, jak zwiększone wysiłki w zakresie cyfryzacji, surowsze wymagania dotyczące zgodności z przepisami oraz rosnąca świadomość zagrożeń cybernetycznych wśród przedsiębiorstw w regionie.

Wpływ sztucznej inteligencji (AI) na cyberbezpieczeństwo

Sztuczna inteligencja odgrywa coraz większą rolę zarówno jako narzędzie dla cyberprzestępców, jak i kluczowe rozwiązanie w dziedzinie obrony przed cyberzagrożeniami. Cyberprzestępcy coraz częściej wykorzystują AI do tworzenia bardziej wyrafinowanych i ukierunkowanych ataków phishingowych. AI potrafi generować niezwykle przekonujące wiadomości phishingowe, co prowadzi do wyższych wskaźników klikalności. Ponadto, AI obniża próg wejścia w tworzeniu złośliwego oprogramowania i przyspiesza opracowywanie exploitów wykorzystujących luki w zabezpieczeniach. Generatywna AI może być używana do szybkiej analizy sentymentu skradzionych danych, umożliwiając skuteczniejsze schematy wymuszeń, potencjalnie przewyższając ransomware jako główne zagrożenie. Demokratyzacja technologii AI oznacza, że zaawansowane możliwości ataku stają się bardziej dostępne dla szerszego grona cyberprzestępców, co stanowi poważne wyzwanie dla tradycyjnych środków bezpieczeństwa. Wcześniej tworzenie zaawansowanych narzędzi ataku wymagało znacznej wiedzy technicznej. Jednak wraz z rozwojem łatwo dostępnych modeli i usług AI, nawet mniej wykwalifikowani napastnicy mogą teraz przeprowadzać bardziej efektywne i spersonalizowane ataki, co utrudnia organizacjom obronę.

Z drugiej strony, rozwiązania bezpieczeństwa oparte na AI są niezbędne do analizowania ogromnych zbiorów danych w celu identyfikowania wzorców i przewidywania potencjalnych cyberzagrożeń. AI może poprawić możliwości wykrywania i reagowania na zagrożenia, umożliwiając szybszą identyfikację anomalii i automatyczne reagowanie na incydenty. Algorytmy uczenia maszynowego mogą ulepszyć rozwiązania kontroli dostępu i wykrywać anomalie behawioralne wskazujące na naruszone konta lub zagrożenia wewnętrzne. AI jest postrzegana jako niezbędne narzędzie do wspomagania ludzkich zespołów ds. bezpieczeństwa i uwalniania ich czasu, aby mogli skupić się na bardziej proaktywnych zadaniach. Branża cyberbezpieczeństwa znajduje się w wyścigu zbrojeń AI, gdzie postępy w AI zarówno w ataku, jak i obronie stale przesuwają granice możliwości. To dynamiczne środowisko stwarza ciągłą potrzebę innowacji i adaptacji zarówno dla dostawców zabezpieczeń, jak i kanału IT. W miarę jak napastnicy stają się bardziej wyrafinowani dzięki AI, obrońcy również muszą przyjąć narzędzia i strategie oparte na AI, aby utrzymać silną pozycję w zakresie bezpieczeństwa. To dynamiczne środowisko wymaga ciągłych badań, rozwoju i wdrażania nowych rozwiązań bezpieczeństwa opartych na AI, tworząc możliwości dla kanału IT w zakresie oferowania najnowocześniejszych technologii i wiedzy specjalistycznej.

Ewolucja bezpieczeństwa chmury

Wraz z rosnącą adopcją usług chmurowych, inwestycje w rozwiązania bezpieczeństwa chmury gwałtownie rosną. Rynek specjalistycznych zabezpieczeń dla rozwiązań chmurowych (CASB i CWPP) ma osiągnąć 8,7 miliarda dolarów w 2025 roku, w porównaniu z 6,7 miliarda dolarów w roku 2024. Odzwierciedla to rosnącą adopcję chmury obliczeniowej i potrzebę zabezpieczenia środowisk chmurowych. Organizacje coraz chętniej inwestują w bezpieczeństwo chmury, aby chronić swoje rozrastające się ekosystemy chmurowe. Znaczący wzrost wydatków na zabezpieczenia chmurowe podkreśla krytyczne znaczenie zabezpieczenia środowisk chmurowych, co stanowi znaczący rynek dla partnerów kanału IT specjalizujących się w rozwiązaniach i usługach w zakresie bezpieczeństwa chmurowego. W miarę jak coraz więcej przedsiębiorstw przenosi swoją infrastrukturę i aplikacje do chmury, potrzeba solidnych środków bezpieczeństwa zaprojektowanych specjalnie dla środowisk chmurowych staje się najważniejsza. Partnerzy kanału z wiedzą specjalistyczną w zakresie bezpieczeństwa chmurowego mogą wykorzystać ten popyt, oferując rozwiązania takie jak CASB, CWPP, natywne narzędzia zabezpieczające chmurę oraz usługi doradcze w zakresie bezpieczeństwa chmurowego.

W środowiskach chmurowych coraz większe znaczenie zyskuje architektura Zero Trust. Model Zero Trust zyskuje na popularności jako kluczowe podejście do zabezpieczania środowisk chmurowych, kładąc nacisk na ciągłą weryfikację każdego żądania dostępu. Zasady Zero Trust, takie jak mikrosegmentacja, monitorowanie w czasie rzeczywistym i adaptacyjne zasady dostępu, są niezbędne do ograniczania ryzyka w środowiskach pracy zdalnej i hybrydowej. Coraz powszechniejsze wdrażanie architektury Zero Trust sygnalizuje zmianę paradygmatu w myśleniu o bezpieczeństwie, odchodząc od zabezpieczeń opartych na perymetrze do bardziej granularnego i skoncentrowanego na tożsamości podejścia. Ten trend wymaga od partnerów kanału IT edukowania klientów na temat korzyści płynących z Zero Trust oraz pomocy w implementacji i zarządzaniu frameworkami Zero Trust w ich środowiskach chmurowych. Tradycyjne modele bezpieczeństwa, które opierają się na bezpiecznym perymetrze sieci, stają się mniej skuteczne w dzisiejszym rozproszonym i skoncentrowanym na chmurze świecie. Zero Trust oferuje solidniejszą pozycję w zakresie bezpieczeństwa, zakładając, że żaden użytkownik ani urządzenie nie jest z natury godne zaufania, niezależnie od ich lokalizacji. Partnerzy kanału mogą odegrać kluczową rolę w pomaganiu organizacjom w zrozumieniu i wdrożeniu złożonych komponentów architektury Zero Trust, takich jak uwierzytelnianie wieloskładnikowe, mikrosegmentacja i ciągłe monitorowanie.

Wyzwania i możliwości w zakresie bezpieczeństwa IoT/OT

Rosnąca liczba urządzeń Internetu Rzeczy (IoT) w środowiskach operacyjnych zwiększa powierzchnię ataku i stwarza nowe luki w zabezpieczeniach. Wiele urządzeń IoT nie posiada solidnych wbudowanych funkcji bezpieczeństwa i rzadko otrzymuje aktualizacje, co czyni je podatnymi na cyberataki. Routery są identyfikowane jako urządzenia o wysokiej podatności na zagrożenia, stanowiąc ponad 50% najbardziej narażonych urządzeń. Gwałtowny wzrost liczby połączonych urządzeń IoT, często o słabym zabezpieczeniu, stanowi poważne i rosnące zagrożenie dla organizacji, szczególnie w środowiskach przemysłowych i operacyjnych (OT). Stanowi to krytyczny obszar zainteresowania i znaczącą szansę dla kanału IT na dostarczanie specjalistycznych rozwiązań i usług w zakresie bezpieczeństwa dla IoT/OT. Sama liczba i różnorodność urządzeń IoT, w połączeniu z ich inherentnymi ograniczeniami bezpieczeństwa, tworzą liczne punkty wejścia dla cyberataków. Zabezpieczenie tych urządzeń wymaga specjalistycznej wiedzy i narzędzi, których wiele organizacji nie posiada, co czyni go głównym obszarem, w którym partnerzy kanału IT mogą oferować cenną wiedzę specjalistyczną, w tym oceny podatności na zagrożenia, bezpieczne wdrażanie urządzeń, segmentację sieci i ciągłe monitorowanie.

Coraz ważniejsza staje się zatem integracja bezpieczeństwa IT i OT. Konwergencja środowisk IT i OT zwiększa ryzyko cyberataków wpływających na infrastrukturę krytyczną i bezpieczeństwo fizyczne. Tradycyjne rozwiązania bezpieczeństwa IT często są nieskuteczne w środowiskach OT ze względu na specjalistyczny charakter systemów OT. Organizacje muszą wdrażać kompleksowe strategie bezpieczeństwa integrujące środki bezpieczeństwa IT i OT. Historyczny podział między bezpieczeństwem IT i OT nie jest już opłacalny w dzisiejszym połączonym świecie. Integracja tych dwóch domen jest niezbędna do ochrony infrastruktury krytycznej i wymaga specjalistycznej wiedzy i rozwiązań, oferując znaczącą szansę dla partnerów kanału IT posiadających wiedzę zarówno w zakresie bezpieczeństwa IT, jak i OT. Środowiska OT, które kontrolują procesy fizyczne i infrastrukturę krytyczną, były tradycyjnie odizolowane od sieci IT. Jednak wraz z postępującą cyfryzacją, izolacja ta maleje, tworząc ścieżki dla cyberataków, które mogą przemieszczać się między systemami IT i OT. Zabezpieczenie tych połączonych środowisk wymaga holistycznego podejścia, które uwzględnia unikalne wyzwania związane z bezpieczeństwem obu domen. Partnerzy kanału IT, którzy potrafią połączyć lukę między bezpieczeństwem IT i OT, mogą wnieść ogromną wartość do organizacji w sektorach takich jak produkcja, energetyka i usługi komunalne.

Odporność cybernetyczna jako priorytet

W krajobrazie cyberzagrożeń, gdzie ataki stają się coraz bardziej zaawansowane, rośnie świadomość, że całkowite zapobieganie wszystkim cyberatakom nie jest możliwe. Prowadzi to do zmiany podejścia z mentalności zapobiegania na odporność cybernetyczną – zdolność do opierania się, absorbowania, odzyskiwania i adaptacji do incydentów cybernetycznych. Organizacje odchodzą od idei całkowitego zapobiegania na rzecz minimalizowania wpływu incydentów cybernetycznych i zwiększania zdolności adaptacyjnych. Przejście w kierunku odporności cybernetycznej uznaje nieuchronność cyberataków i podkreśla znaczenie minimalizowania ich wpływu oraz zapewnienia ciągłości działania. Wymaga to od partnerów kanału IT pomocy klientom w opracowaniu solidnych planów reagowania na incydenty, wdrożeniu skutecznych rozwiązań do tworzenia kopii zapasowych i odzyskiwania danych oraz budowaniu odpornej kultury bezpieczeństwa. Podczas gdy zapobieganie pozostaje kluczowym aspektem cyberbezpieczeństwa, rosnące wyrafinowanie i uporczywość cyberzagrożeń wymagają bardziej pragmatycznego podejścia, które koncentruje się na minimalizowaniu szkód, gdy ataki nieuchronnie nastąpią. Odporność cybernetyczna obejmuje nie tylko środki techniczne, ale także procesy organizacyjne i świadomość pracowników. Partnerzy kanału mogą pomóc organizacjom w opracowaniu kompleksowych strategii odporności, które umożliwią im szybkie odzyskanie sprawności po incydentach cybernetycznych i utrzymanie działalności biznesowej.

W tym kontekście, coraz większe znaczenie zyskuje planowanie ciągłości działania i odzyskiwania po awarii. Skuteczne plany ciągłości działania i odzyskiwania po awarii są niezbędnymi elementami odporności cybernetycznej. Partnerzy kanału IT mogą świadczyć cenne usługi, pomagając organizacjom w opracowaniu, wdrożeniu i testowaniu tych planów, aby zapewnić szybkie odzyskanie sprawności po incydentach cybernetycznych i minimalizację przestojów. Cyberataki mogą prowadzić do znacznych zakłóceń w działalności przedsiębiorstw, powodując straty finansowe, szkody wizerunkowe i wyzwania operacyjne. Kompleksowe plany ciągłości działania i odzyskiwania po awarii są kluczowe dla zapewnienia, że organizacje mogą szybko przywrócić swoje krytyczne funkcje i dane w przypadku incydentu cybernetycznego. Partnerzy kanału mogą wykorzystać swoją wiedzę specjalistyczną, aby pomóc klientom w identyfikacji krytycznych procesów biznesowych, wdrożeniu odpowiednich rozwiązań do tworzenia kopii zapasowych i odzyskiwania danych oraz opracowaniu szczegółowych procedur reagowania i odzyskiwania po różnych rodzajach incydentów cybernetycznych.

Zmiany w regulacjach prawnych i ich wpływ na rynek

Krajobraz regulacyjny staje się coraz bardziej złożony, a nowe przepisy, takie jak unijna ustawa o AI, DORA i CMMC 2.0, wymagają od organizacji skupienia się na zarządzaniu zmianami w zakresie zgodności. Zwiększony nadzór rządowy nad cyberbezpieczeństwem, prywatnością i lokalizacją danych napędza zapotrzebowanie na rozwiązania i usługi w zakresie zgodności. Przepisy takie jak NIS2 w UE i ustawa o zgłaszaniu incydentów cybernetycznych w infrastrukturze krytycznej (CIRCIA) w USA zwiększają kontrolę nad wysiłkami w zakresie cyberbezpieczeństwa infrastruktury krytycznej. Zaostrzone przepisy dotyczące prywatności na całym świecie wymagają od firm dostosowania swoich praktyk do surowszych wymogów zgodności. Rosnąca liczba i złożoność przepisów dotyczących cyberbezpieczeństwa stwarzają znaczne zapotrzebowanie na rozwiązania i wiedzę specjalistyczną w zakresie zgodności. Partnerzy kanału IT mogą odegrać kluczową rolę, pomagając organizacjom zrozumieć i spełnić te wymagania regulacyjne, oferując usługi takie jak oceny zgodności, wdrażanie kontroli bezpieczeństwa i ciągłe monitorowanie. Organizacje z różnych branż stają przed coraz większym obciążeniem przepisami dotyczącymi cyberbezpieczeństwa na poziomie krajowym i międzynarodowym. Poruszanie się po tym złożonym krajobrazie wymaga specjalistycznej wiedzy na temat wymagań prawnych i ich technicznej implementacji. Partnerzy kanału IT mogą pozycjonować się jako zaufani doradcy, oferując usługi, które pomagają klientom zrozumieć ich obowiązki regulacyjne i wdrożyć niezbędne kontrole i procesy bezpieczeństwa w celu osiągnięcia i utrzymania zgodności.

Wyzwania i możliwości dla kanału IT w kontekście prognoz i trendów

Luka w umiejętnościach w zakresie cyberbezpieczeństwa

Luka w umiejętnościach w zakresie cyberbezpieczeństwa stale się powiększa, osiągając rekordowy poziom 4,8 miliona nieobsadzonych stanowisk. Wiele organizacji boryka się z niedoborem wewnętrznych talentów do zarządzania swoimi potrzebami w zakresie cyberbezpieczeństwa. Niewystarczająca wiedza i umiejętności w zakresie AI są wymieniane jako główne czynniki hamujące skuteczną obronę przed zagrożeniami opartymi na AI. Utrzymująca się i rosnąca luka w umiejętnościach w zakresie cyberbezpieczeństwa stanowi poważne wyzwanie dla organizacji starających się budować i utrzymywać silne pozycje w zakresie bezpieczeństwa. Jednak to wyzwanie jednocześnie stwarza znaczącą szansę dla kanału IT na oferowanie usług i wiedzy specjalistycznej w zakresie cyberbezpieczeństwa, aby wypełnić tę lukę. Niedobór wykwalifikowanych specjalistów ds. cyberbezpieczeństwa oznacza, że wiele organizacji nie posiada wewnętrznych zasobów, aby skutecznie zaspokoić swoje potrzeby w zakresie bezpieczeństwa. Ta luka w wiedzy specjalistycznej napędza popyt na zewnętrzne usługi w zakresie cyberbezpieczeństwa, takie jak zarządzane usługi bezpieczeństwa, doradztwo w zakresie bezpieczeństwa, reagowanie na incydenty i szkolenia, z których wszystkie stanowią znaczące możliwości dla partnerów kanału IT.

Niedobór specjalistów napędza zwiększone inwestycje w usługi doradcze w zakresie bezpieczeństwa, profesjonalne usługi bezpieczeństwa i zarządzane usługi bezpieczeństwa. Partnerzy kanału mogą oferować programy szkoleniowe, aby pomóc organizacjom podnieść kwalifikacje istniejącego personelu w zakresie cyberbezpieczeństwa. Dostawcy zarządzanych usług bezpieczeństwa (MSSP) odgrywają coraz ważniejszą rolę w rozwiązywaniu problemu luki w umiejętnościach, zapewniając outsourcingowe monitorowanie i zarządzanie bezpieczeństwem. Partnerzy kanału IT mogą bezpośrednio rozwiązać problem luki w umiejętnościach w zakresie cyberbezpieczeństwa, oferując szereg usług, w tym szkolenia z zakresu cyberbezpieczeństwa, doradztwo i zarządzane usługi bezpieczeństwa. Świadcząc te bardzo potrzebne usługi, partnerzy kanału mogą stać się nieocenionymi aktywami dla swoich klientów i budować długoterminowe, rentowne relacje. Biorąc pod uwagę trudności, z jakimi boryka się wiele organizacji w zakresie zatrudniania i utrzymania talentów w dziedzinie cyberbezpieczeństwa, outsourcing funkcji bezpieczeństwa do zaufanych partnerów kanału staje się atrakcyjnym rozwiązaniem. Partnerzy kanału mogą wykorzystać swoją specjalistyczną wiedzę i ekonomię skali, aby świadczyć opłacalne i kompleksowe usługi w zakresie bezpieczeństwa, umożliwiając klientom skupienie się na ich podstawowej działalności biznesowej, jednocześnie zapewniając zaspokojenie ich potrzeb w zakresie cyberbezpieczeństwa.

Rola partnerów kanałowych w dostarczaniu zaawansowanych rozwiązań cyberbezpieczeństwa

Partnerzy kanałowi odgrywają kluczową rolę w pomaganiu organizacjom w poruszaniu się po złożonym krajobrazie dostawców i rozwiązań cyberbezpieczeństwa. Mogą zapewnić wiedzę specjalistyczną w zakresie wyboru, wdrażania i zarządzania zaawansowanymi technologiami bezpieczeństwa, w tym narzędziami opartymi na AI i rozwiązaniami bezpieczeństwa chmury. Partnerzy kanału IT działają jako zaufani doradcy, pomagając organizacjom zidentyfikować odpowiednie rozwiązania w zakresie cyberbezpieczeństwa dla ich specyficznych potrzeb i zapewniając skuteczne wdrożenie i zarządzanie tymi rozwiązaniami. Ta rola jest szczególnie ważna na szybko ewoluującym rynku cyberbezpieczeństwa, gdzie stale pojawiają się nowe technologie i zagrożenia. Sama liczba dostawców cyberbezpieczeństwa i złożoność ich ofert mogą być przytłaczające dla organizacji. Partnerzy kanału odgrywają kluczową rolę w upraszczaniu tego procesu, rozumiejąc unikalne wymagania swoich klientów w zakresie bezpieczeństwa i rekomendując najbardziej odpowiednie rozwiązania. Ich wiedza specjalistyczna w zakresie implementacji, integracji i bieżącego zarządzania zapewnia, że organizacje mogą zmaksymalizować wartość swoich inwestycji w cyberbezpieczeństwo.

Wzrost znaczenia usług zarządzanych w zakresie bezpieczeństwa (MSSP)

Rynek MSSP odnotowuje znaczący wzrost, napędzany niedoborem umiejętności i rosnącą złożonością krajobrazu zagrożeń. MSSP oferują elastyczny i wydajny sposób, w jaki organizacje każdej wielkości mogą sprostać swoim wyzwaniom związanym z bezpieczeństwem. Adopcja usług MDR (Managed Detection and Response) jest postrzegana jako kluczowe rozwiązanie problemu niedoboru specjalistów ds. bezpieczeństwa. Ciągły wzrost i rosnące znaczenie MSSP podkreślają znaczącą szansę dla partnerów kanału IT na rozszerzenie istniejącej oferty usług zarządzanych o bezpieczeństwo lub na specjalizację jako czysto MSSP. Popyt na outsourcingową wiedzę specjalistyczną w zakresie bezpieczeństwa tylko wzrośnie. W miarę jak cyberzagrożenia stają się bardziej wyrafinowane, a luka w umiejętnościach utrzymuje się, wiele organizacji zwraca się do MSSP, aby zapewnić całodobowe monitorowanie bezpieczeństwa, wykrywanie zagrożeń i możliwości reagowania na incydenty. Ten trend stanowi lukratywną okazję dla partnerów kanału do budowania lub rozszerzania swojego portfolio zarządzanych usług bezpieczeństwa i zaspokajania rosnącego popytu na outsourcingową wiedzę specjalistyczną w zakresie bezpieczeństwa.

Jak kanał IT może wykorzystać prognozy i trendy rynku cyberbezpieczeństwa w 2025 roku i później?

Rynek cyberbezpieczeństwa jest gotowy na znaczny wzrost w 2025 roku i później, napędzany rosnącymi zagrożeniami, adopcją chmury i zmianami regulacyjnymi. Kluczowe trendy, takie jak wpływ AI, ewolucja bezpieczeństwa chmury, wyzwania i możliwości w zakresie bezpieczeństwa IoT/OT oraz nacisk na odporność cybernetyczną, kształtują ten rynek. Luka w umiejętnościach w zakresie cyberbezpieczeństwa pozostaje znaczącym wyzwaniem dla organizacji, tworząc silny popyt na zewnętrzną wiedzę specjalistyczną i usługi. Partnerzy kanału IT mają kluczową rolę do odegrania, pomagając organizacjom zaspokoić ich potrzeby w zakresie cyberbezpieczeństwa poprzez dostarczanie rozwiązań, usług i wiedzy specjalistycznej.