Zobacz również

Zarządzanie talentami w IT. Jak automatyzacja zmienia rynek pracy

Współczesna branża technologiczna znalazła się w punkcie, który wykracza daleko poza zwykłą adaptację…

Chipy AI za inwestycje w USA. Administracja Trumpa zmienia zasady

Waszyngton przygotowuje się do fundamentalnego przedefiniowania zasad globalnego wyścigu zbrojeń w dziedzinie sztucznej…

Wojna bez prochu, biznes bez gwarancji: Ubezpieczenia cybernetyczne w cieniu niewidzialnych frontów

Definicja pola bitwy uległa nieodwracalnej transformacji. Obrazy tradycyjnych konfliktów, kojarzone z blokadami morskimi,…

Cyfrowa krótkowzroczność. Dlaczego zarządy sektora MŚP powinny przestać myśleć o IT, a skupić się na strategii

Raport Banku Gospodarstwa Krajowego z 2026 roku „Cyfryzacja w sektorze MŚP. Co przyspieszy…

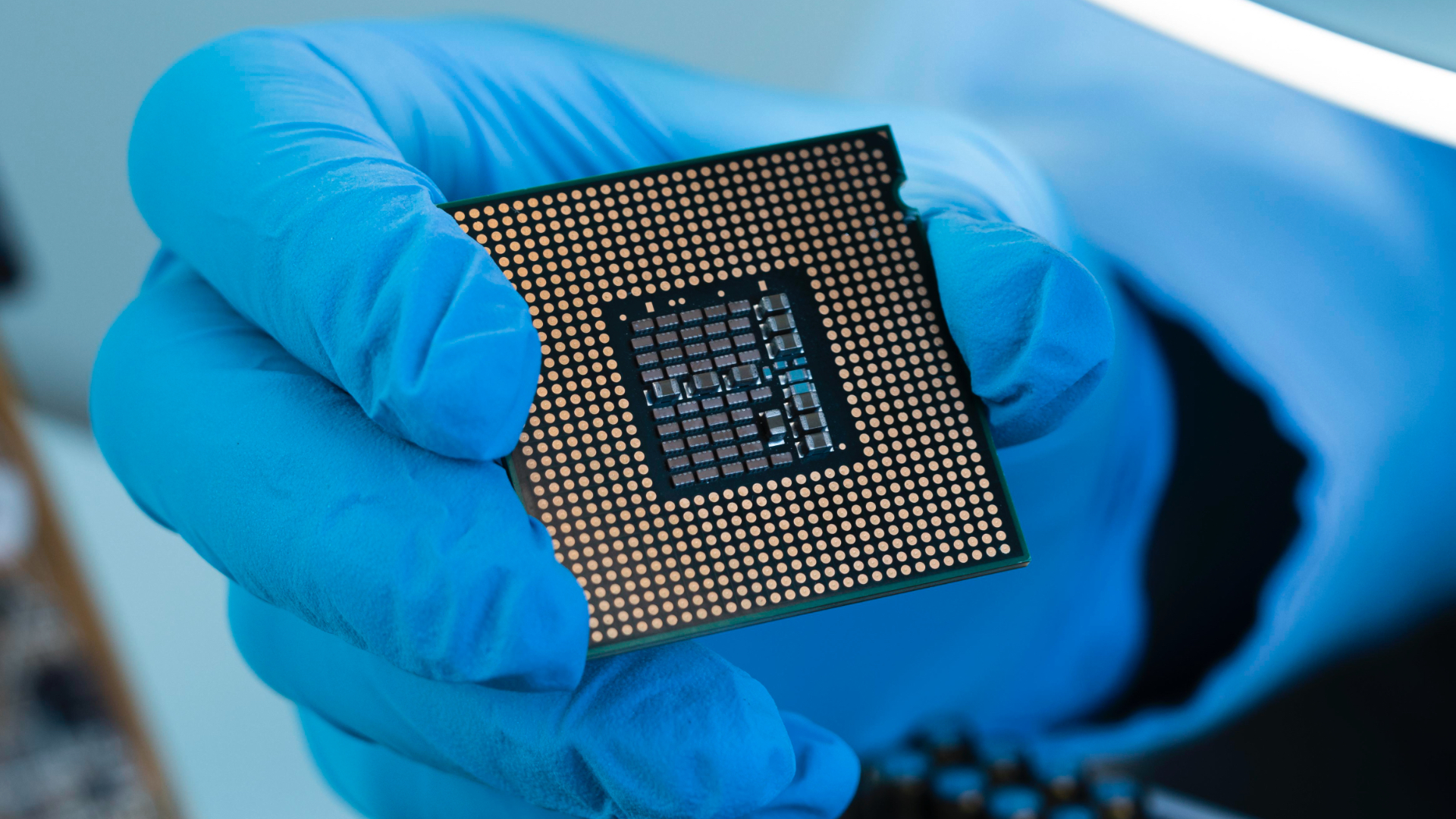

Milion procesorów Nvidii dla AWS. Gigantyczny kontrakt na AI

Przez lata Amazon Web Services (AWS) budował swoją potęgę w oparciu o autorskie…

Polska inwestuje 2,4 mld zł w sektor kosmiczny. Nowy program Sieci Łukasiewicz

Warszawa oficjalnie rzuca wyzwanie europejskim liderom sektora Space. Inauguracja Programu Badań Kosmicznych Sieci…

Trump powołuje gigantów tech do rady AI: Brin, Su i Huang w PCAST

Decyzja prezydenta Donalda Trumpa o powołaniu Marka Zuckerberga, Jensena Huanga i Larry’ego Ellisona…

Pivot wart miliardy. Czego o elastyczności uczy historia Apple?

Współczesna analityka rynkowa często operuje kategoriami, które wydają się suche i matematycznie policzalne:…