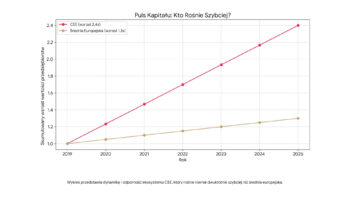

W dzisiejszym zglobalizowanym i dynamicznie rozwijającym się świecie technologii, firmy na całym świecie są coraz bardziej narażone na złożone cyberzagrożenia, które mają potencjał do destabilizacji ich operacji oraz naruszenia poufności danych. Z najnowszych badań przeprowadzonych przez Gartnera wynika, że do 2025 roku niemal połowa globalnych firm stanie w obliczu ataków na swoje łańcuchy dostaw oprogramowania. Ta rosnąca tendencja do atakowania kluczowych punktów dostaw wskazuje na konieczność przemyślanej obrony i adaptacji do nowych realiów bezpieczeństwa cyfrowego.

Cyberatataki obnażyły wrażliwość firm na wykorzystywanie dostępu zewnętrznego, często z uprzywilejowanymi prawami. W odpowiedzi na te nowe wyzwania, coraz więcej organizacji zwraca się ku strategii Zero Trust, która zakłada, że zaufanie jest największym słabym punktem w infrastrukturze IT. Przyjęcie tej filozofii ma na celu minimalizację ryzyka poprzez ciągłą weryfikację tożsamości i uprawnienia dostępu na każdym kroku interakcji wewnątrz systemów informatycznych.

Zrozumienie zagrożeń dla łańcuchów dostaw oprogramowania

W obliczu rosnącej zależności od technologii cyfrowych, globalne firmy stają przed wyzwaniem zabezpieczenia swoich łańcuchów dostaw oprogramowania przed coraz bardziej wyrafinowanymi atakami cybernetycznymi. Analizując ataki można zrozumieć, jak cyberprzestępcy celują w kluczowe elementy infrastruktury technologicznej firm, wykorzystując słabości w zabezpieczeniach dostawców zewnętrznych.

Dostawcy zewnętrzni, tacy jak ci, którzy zarządzają bazami danych, tworzą strony internetowe czy dostarczają rozwiązania oparte na chmurze, są nieodzownym elementem operacyjnym większości nowoczesnych przedsiębiorstw. Jednakże ich integracja z wewnętrznymi systemami IT niesie ze sobą zwiększone ryzyko. Nie rzadko, zewnętrzni dostawcy posiadają uprzywilejowane prawa dostępu, co w przypadku naruszenia ich systemów, otwiera drzwi do rozległych i trudnych do wykrycia ataków.

Naruszenie bezpieczeństwa łańcuchów dostaw nie tylko naraża na szwank poufne dane klientów i wewnętrzne operacje, ale także może prowadzić do długotrwałych przerw w działalności, utraty zaufania klientów i znacznych strat finansowych. Ponadto, naruszenia te mogą wywołać szereg skomplikowanych problemów prawnych i regulacyjnych, zwłaszcza w kontekście rosnących wymagań dotyczących zgodności i ochrony danych na świecie.

Zrozumienie i właściwe adresowanie zagrożeń związanych z zewnętrznymi dostawcami staje się kluczowym elementem strategii cyberbezpieczeństwa każdej firmy. Przeanalizowanie sposobów, w jakie ataki te są przeprowadzane, pozwala na lepsze przygotowanie do obrony przed potencjalnymi przyszłymi incydentami i minimalizację ryzyka związanego z kluczowymi łańcuchami dostaw.

Strategia Zero Trust jako odpowiedź na nowoczesne zagrożenia

W odpowiedzi na rosnące ryzyko cyberataku i wyrafinowane metody wykorzystywane przez cyberprzestępców, coraz więcej firm przyjmuje strategię Zero Trust. Ta strategia zakłada, że zaufanie jest potencjalnym słabym ogniwem w systemie bezpieczeństwa i proponuje zamiast tego ciągłą weryfikację każdego elementu wewnątrz sieci korporacyjnej.

Kluczowe założenia strategii Zero Trust:

- Niezawodność tożsamości: W erze cyfrowej, gdzie tradycyjne granice korporacyjne się rozmywają, Zero Trust skupia się na tożsamości jako kluczowym elemencie bezpieczeństwa. Każda próba dostępu do zasobów firmy, niezależnie od położenia użytkownika, jest weryfikowana, a tożsamość jest potwierdzana za każdym razem, gdy użytkownik próbuje uzyskać dostęp.

- Zminimalizowanie przywilejów: Zasada „Least Privilege” polega na przyznawaniu użytkownikom tylko tych uprawnień, które są niezbędne do wykonania ich zadań. Ogranicza to możliwości nadużyć i minimalizuje potencjalne szkody w przypadku naruszenia bezpieczeństwa.

- Weryfikacja just-in-time: Dostęp jest udzielany tymczasowo i tylko wtedy, gdy jest to absolutnie konieczne. Takie podejście zmniejsza ryzyko, że nieautoryzowane osoby uzyskają długotrwały dostęp do wrażliwych zasobów.

Dlaczego Zero Trust jest efektywne w nowoczesnym środowisku IT?

- Kompleksowość infrastruktury IT: W obecnych czasach, gdzie dominuje chmura, Internet Rzeczy (IoT) i praca zdalna, konwencjonalne zabezpieczenia obwodowe nie są już wystarczające. Infrastruktura IT jest coraz bardziej rozproszona, co wymaga bardziej elastycznych i dynamicznych metod zarządzania bezpieczeństwem.

- Stała weryfikacja: Zero Trust nie zakłada, że wnętrze sieci jest bezpieczne, co jest odwróceniem tradycyjnej logiki zabezpieczeń. Weryfikacja tożsamości i uprawnień odbywa się nieustannie, nie tylko przy pierwszym logowaniu.

Implementacja Zero Trust w praktyce:

- Silne uwierzytelnianie: Wdrażanie wieloskładnikowego uwierzytelniania (MFA) dla każdego dostępu do systemów i danych firmy.

- Segmentacja sieci: Dzielenie sieci na mniejsze, łatwiejsze do zarządzania segmenty, co pozwala na lepsze monitorowanie i kontrolę ruchu wewnątrz sieci.

- Automatyzacja i analiza: Wykorzystanie narzędzi automatyzujących procesy bezpieczeństwa i analizujących zachowania w sieci, co pozwala na szybką reakcję na anomalie.

Strategia Zero Trust jest odpowiedzią na rosnącą złożoność środowiska IT i ewoluujące zagrożenia cybernetyczne. Zapewnia ona skuteczną obronę poprzez eliminację założenia zaufania jako punktu wyjścia, skupiając się na ciągłej weryfikacji i minimalizacji przywilejów, co jest kluczowe dla ochrony współczesnych organizacji przed atakami.

Kluczowe technologie w modelu Zero Trust

Strategia Zero Trust opiera się na zastosowaniu szeregu kluczowych technologii, które umożliwiają skuteczne wdrażanie jej założeń w praktyce. Te technologie są niezbędne do tworzenia, monitorowania i utrzymywania środowiska, które nie zakłada zaufania na żadnym etapie dostępu do systemów i danych.

Zarządzanie dostępem uprzywilejowanym (PAM) i zarządzanie dostępem uprzywilejowanym dostawców (VPAM):

- PAM (Privileged Access Management) odnosi się do kontroli i monitorowania dostępu uprzywilejowanego w organizacji. PAM pomaga w ograniczeniu potencjalnych uszkodzeń, które mogą wyniknąć z nadużycia uprawnień przez wewnętrznych użytkowników lub zewnętrznych intruzów.

- VPAM (Vendor Privileged Access Management) rozszerza zasady PAM na dostawców zewnętrznych, co jest szczególnie istotne w kontekście łańcuchów dostaw, gdzie dostawcy często mają dostęp do kluczowych systemów organizacji.

Logowanie jednokrotne (SSO) i uwierzytelnianie wieloskładnikowe (MFA):

- SSO (Single Sign-On) pozwala użytkownikom na dostęp do wielu systemów i aplikacji za pomocą jednego zestawu poświadczeń. SSO ułatwia zarządzanie dostępem, jednocześnie zwiększając bezpieczeństwo, gdyż użytkownicy nie muszą pamiętać wielu haseł.

- MFA (Multi-Factor Authentication) jest kluczowym elementem w procesie uwierzytelniania w strategii Zero Trust, dodając dodatkową warstwę zabezpieczeń poprzez wymaganie od użytkowników potwierdzenia swojej tożsamości za pomocą co najmniej dwóch metod.

Segmentacja sieci i mikrosegmentacja:

- Segmentacja sieci polega na podziale sieci na mniejsze, łatwiejsze do zarządzania i monitorowania części. To zmniejsza ryzyko rozprzestrzeniania się ataków wewnątrz sieci.

- Mikrosegmentacja pozwala na jeszcze bardziej szczegółowe kontrolowanie ruchu sieciowego i dostępu do zasobów, co jest istotne w dużych, złożonych środowiskach sieciowych.

Automatyzacja zarządzania tożsamościami i bezpieczeństwem:

- Narzędzia do automatyzacji są używane do zarządzania cyklem życia tożsamości, od przyznawania dostępu po jego odbieranie. Automatyzacja pomaga eliminować błędy ludzkie i zapewnia szybką reakcję na zagrożenia.

- Analiza zachowań użytkowników i urządzeń (UBA i UEBA) pozwala na wykrywanie nietypowych lub potencjalnie szkodliwych działań, co umożliwia natychmiastowe reagowanie na potencjalne zagrożenia.

Implementując te technologie, organizacje mogą stworzyć bardziej odporną i elastyczną architekturę bezpieczeństwa, która jest w stanie efektywnie przeciwdziałać próbom naruszenia oraz zarządzać skomplikowaną i dynamicznie zmieniającą się przestrzenią cybernetyczną. Kluczowym aspektem jest ciągłe monitorowanie i dostosowywanie strategii Zero Trust do ewoluującego krajobrazu zagrożeń, co pozwala na utrzymanie wysokiego poziomu bezpieczeństwa w każdych warunkach.

Uzupełniające technologie wspierające strategię Zero Trust

Aby w pełni zaimplementować i wzmocnić strategię Zero Trust, organizacje muszą zintegrować szereg uzupełniających technologii. Te technologie wspierają fundamenty Zero Trust poprzez dodatkowe warstwy zabezpieczeń i ułatwienia w zarządzaniu dostępem.

SSO jest technologią, która umożliwia użytkownikom dostęp do wielu aplikacji i usług za pomocą jednego zestawu poświadczeń. SSO nie tylko zwiększa wygodę użytkowników, ale także redukuje ryzyko wycieku poświadczeń, ponieważ użytkownicy są mniej skłonni do powtarzania tych samych haseł w wielu miejscach. System SSO może być również wyposażony w zaawansowane funkcje uwierzytelniania, w tym uwierzytelnianie biometryczne, które dodatkowo zwiększa poziom bezpieczeństwa.

MFA zabezpiecza proces logowania poprzez wymaganie od użytkowników potwierdzenia tożsamości za pomocą co najmniej dwóch różnych metod, takich jak hasło, kod z aplikacji uwierzytelniającej, odcisk palca, czy inne dane biometryczne. MFA jest kluczowym składnikiem w strategii Zero Trust, ponieważ znacznie utrudnia nieautoryzowany dostęp nawet w przypadku skompromitowania jednego z elementów uwierzytelniających.

IAM obejmuje narzędzia i procesy służące do zarządzania tożsamościami użytkowników i ich uprawnieniami w całej organizacji. Automatyzacja zarządzania cyklem życia tożsamości, w tym tworzenie, modyfikacja i deaktywacja kont użytkowników, jest kluczowa dla minimalizacji ryzyka związanego z nadmiernymi lub przestarzałymi uprawnieniami. Dzięki IAM, organizacje mogą zapewnić, że prawa dostępu są przydzielane zgodnie z aktualnymi potrzebami i polityką bezpieczeństwa.

Narzędzia do automatyzacji zasad bezpieczeństwa mogą dynamicznie dostosowywać uprawnienia i zabezpieczenia w zależności od kontekstu, takiego jak zmiany w środowisku sieciowym, zachowanie użytkownika lub innych czynników ryzyka. Automatyzacja tych procesów pomaga w szybkim reagowaniu na potencjalne zagrożenia i utrzymaniu zgodności z wewnętrznymi oraz zewnętrznymi regulacjami dotyczącymi bezpieczeństwa.

Narzędzia UBA (User Behavior Analytics) i UEBA (User and Entity Behavior Analytics) analizują zachowania użytkowników i urządzeń w sieci w celu wykrywania anomalii i potencjalnych zagrożeń. Poprzez stosowanie algorytmów uczenia maszynowego, te systemy mogą identyfikować działania, które odbiegają od normy i mogą wskazywać na próbę naruszenia bezpieczeństwa.

Co dalej?

W świetle coraz bardziej złożonych i wyrafinowanych cyberataków, które coraz częściej dotykają globalne firmy, adaptacja modelu Zero Trust nie jest już tylko opcją, ale koniecznością. Strategia ta, rekomendowana przez ekspertów cyberbezpieczeństwa, zdaje się być odpowiedzią na wyzwania nowoczesnej przestrzeni cyfrowej, gdzie tradycyjne metody bezpieczeństwa już nie wystarczają.

Adoptowanie Zero Trust jest bardziej niż kiedykolwiek niezbędne w kontekście rosnącej liczby urządzeń podłączonych do internetu oraz trendów takich jak praca zdalna, które rozmywają granice korporacyjnych sieci. Organizacje, które zdecydowały się na wdrożenie tej strategii, już doświadczają wzrostu bezpieczeństwa przez ograniczenie liczby naruszeń i zmniejszenie potencjalnych szkód wynikających z ataków.

Z perspektywy przyszłości, Zero Trust zdaje się być kierunkiem, który będzie kształtować strategie bezpieczeństwa IT na najbliższe lata. Coraz więcej technologii, od sztucznej inteligencji po uczenie maszynowe, będzie integrowanych z modelami Zero Trust, co może jeszcze bardziej zwiększyć ich skuteczność i automatyzację.

Jednakże, dla pełnej efektywności, kluczowe będzie nie tylko wdrażanie nowych rozwiązań technologicznych, ale także edukacja i podnoszenie świadomości pracowników na temat zasad bezpieczeństwa i higieny cyfrowej. Wiedza na temat potencjalnych zagrożeń i odpowiedzialne korzystanie z zasobów cyfrowych staje się równie ważne, jak sama technologia.

Nie można również ignorować wyzwań, jakie niesie wdrożenie Zero Trust, w tym konieczność restrukturyzacji istniejących systemów i potencjalnych kosztów. Jednakże, korzyści wynikające z lepszej ochrony danych i infrastruktury są argumentem przemawiającym za inwestycją w ten model. Firmy, które podejmą to wyzwanie, nie tylko zabezpieczą swoje operacje, ale także zyskają przewagę konkurencyjną dzięki pokazaniu, że są godne zaufania w oczach swoich klientów i partnerów.

Zero Trust nie jest tylko trendem, ale przede wszystkim strategiczną koniecznością, adaptującą środowisko cybernetyczne do bieżących i przyszłych zagrożeń. W miarę rozwoju technologii cyfrowych, takie podejście stanie się fundamentem dla każdej firmy, która stawia na innowacyjność i bezpieczeństwo w coraz bardziej cyfrowym świecie.