Zobacz również

COI unieważnił przetarg na chatbota dla mObywatela

Decyzja Centralnego Ośrodka Informatyki (COI) o unieważnieniu przetargu na rozbudowę platformy obliczeniowej dla…

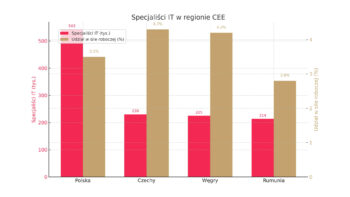

Rynek IT w CEE: Polska vs. Czechy, Węgry, Rumunia. Analiza

Europa Środkowo-Wschodnia (CEE) od dawna przestała być postrzegana jako „wschodzący” rynek technologiczny. Dziś…

Hiperskalerzy przejmują rynek data center. Czy to koniec on-premise?

Przez dekady firmowa serwerownia stanowiła technologiczny odpowiednik rodowego zamku. Była namacalnym dowodem suwerenności,…

Praca w IT dla początkujących: AI szansą zamiast zagrożenia

Przez ostatnie lata sektor technologiczny wysyłał początkującym programistom jeden, czytelny sygnał: nie ma…

Szczyt wydatków na data center. Jak AI napędza budowę infrastruktury?

Prognozy rynkowe dotyczące sektora technologicznego rzadko bywają tak jednoznaczne. Według najnowszych danych firmy…

eAuditor V10 AI – skalowalność i elastyczność w nowoczesnym zarządzaniu IT

eAuditor to zaawansowana platforma do zarządzania i zapewnienia bezpieczeństwa IT, która w wersji…

Creotech Quantum debiutuje na GPW. Pierwsza taka spółka w Europie

Debiut Creotech Quantum na głównym parkiecie Giełdy Papierów Wartościowych w Warszawie to moment…

14 tysięcy cyberataków w trzy miesiące: Dlaczego protokół z lat 70. to wciąż wielkie ryzyko dla przemysłu?

Bezpieczeństwo nowoczesnych fabryk i elektrowni wciąż opiera się na technologii sprzed niemal pół…