Każdego roku coraz więcej pracowników wykorzystuje urządzenia mobilne do wykonywania służbowych obowiązków, odczytywania poczty lub uzyskiwania dostępu do danych biznesowych. Jak wskazuje raport Pracuj.pl „Cyfrowa ewolucja kariery. Technologie w pracy w oczach Polaków”, już w 2021 roku ponad ¾ pracowników z naszego kraju deklarowało użycie smartfonu codziennie lub przynajmniej raz w tygodniu. Eksperci jednak zalecają ostrożność w wykorzystaniu prywatnych urządzeń do łączenia się z firmową siecią. Aplikacje mobilne, często instalowane z niepewnych źródeł, niosą ze sobą wiele zagrożeń. To nie tylko możliwość zainfekowania złośliwym oprogramowaniem, ale także ryzyko związane ze szpiegowaniem użytkowników. Warto więc uwzględnić w polityce bezpieczeństwa organizacji Enterprise Mobility Management, czyli zarządzanie mobilnością przedsiębiorstwa.

Niewidoczne zagrożenie

Urządzenia mobilne są łatwym celem dla cyberprzestępców. Jak wskazują eksperci firmy Check Point, aż 97 proc. organizacji doświadcza wielosektorowych ataków na urządzenia przenośne. Ich znaczny wzrost w ostatnich latach można łatwo powiązać z rozpowszechnieniem się pracy zdalnej. Zgodnie z raportem firmy Verizon „Mobile Security Index 2022” jej niekorzystny wpływ na bezpieczeństwo organizacji zauważyło 79 proc. respondentów, a 45 proc. z nich przyznało, że tylko w ostatnim czasie doświadczyło naruszenia bezpieczeństwa z powodu ataków na urządzenia mobilne. Z kolei badanie „Cybersecurity Census Report” opracowane przez Ponemon Institute wykazało, że aż 25 proc. organizacji nie posiada rozwiązania do zarządzania zdalnymi połączeniami, które jest kluczowe dla zabezpieczenia zdalnego dostępu do infrastruktury IT.

Jednym z największych zagrożeń w tym zakresie są niepewne aplikacje instalowane przez użytkowników z niezatwierdzonych przez dział IT źródeł. Mogą one zawierać oprogramowanie ransomware, które po przedostaniu się do firmowej sieci blokuje dostęp do newralgicznych danych i żąda okupu za ich przywrócenie. Innym rodzajem złośliwego oprogramowania jest spyware, które szpieguje użytkownika i zbiera informacje na jego temat. Jeżeli natomiast cyberprzestępcy zainstalują na urządzeniu tzw. keyloggera, z łatwością przechwycą dane uwierzytelniające do kont osobistych i biznesowych.

Szczególnie niebezpieczne dla firm jest uzyskanie przez cyberprzestępców dostępu do konta Microsoft 365 pracownika. Dzięki temu mogą oni swobodnie poruszać się po zasobach organizacji w celu uzyskania informacji na temat osób pracujących w przedsiębiorstwie, jak i opłacalności zażądania okupu i ustalenia jego kwoty. Oprócz tego, mogą oni w oparciu o pozyskane dane przygotować jeszcze bardziej szkodliwe ataki, kierowane wobec różnych członków organizacji.

„Aby skutecznie zapobiec tego rodzaju sytuacjom, należy chronić nie tylko komputery stacjonarne i laptopy, ale także inne urządzenia z dostępem do sieci korporacyjnej i kont pracowników. Szczególnej ochronie powinny podlegać smartfony czy tablety, na których znajdują się aplikacje i dane biznesowe, niezależnie od tego, czy są one prywatne, czy firmowe. Przypadkowe zainstalowanie oprogramowania typu ransomware na takie urządzenie może przynieść tragiczne skutki dla całej organizacji” – zauważył Sebastian Wąsik, Country Manager na Polskę w baramundi software.

Służbowe telefony bez TikToka i Discorda

W ostatnich latach sporo kontrowersji wywołuje oprogramowanie chińskich producentów. Przykładem jest TikTok, z którego korzysta ponad miliard użytkowników na całym świecie. Ta popularna aplikacja została zakazana dla pracowników instytucji Unii Europejskiej ze względu na obawy związane z ochroną danych osobowych i informacje o tym, że może być ona wykorzystywana do szpiegowania użytkowników. Deputowani, ich asystenci i urzędnicy zostali poproszeni, aby odinstalować aplikację ze wszystkich urządzeń podłączonych do parlamentarnej sieci, również tych prywatnych.

Z kolei w kwietniu br. badacze zajmujący się cyberbezpieczeństwem odkryli nowy rodzaj złośliwego oprogramowania, które rozpowszechniane jest za pomocą posiadającego 300 milionów aktywnych użytkowników Discorda. Odkryty przez CyberArk Labs wirus o nazwie „Vare” wykorzystuje funkcję Nitro, która pozwala użytkownikom przesyłać duże załączniki i wiadomości, nie tracąc przy tym na jakości plików. Dzięki temu, platforma ta jest szczególnie popularna wśród deweloperów korporacyjnych, narażając jednocześnie firmy na niebezpieczeństwo.

Z całą pewnością trudno byłoby wymusić zakaz instalowania aplikacji takich jak TikTok czy Discord wśród pracowników z sektora prywatnego. Nie tylko ze względu na trudności w opracowaniu i przyjęciu odpowiedniego prawa w tym zakresie, ale również ze względu na to, że zakaz ten musiałby uwzględniać prywatne urządzenia zatrudnionych. W końcu niech pierwszy rzuci kamieniem ten, kto nie zainstalował firmowej skrzynki pocztowej na prywatnym telefonie. Wszystko to sprawia, że firmy muszą zmierzyć się z niezwykle trudnym zadaniem, jakim jest ograniczenie wektorów interakcji aplikacji i danych biznesowych z tymi rozrywkowymi.

„Czasy, w których firmy mogły kontrolować, z jakich urządzeń pracownicy uzyskiwali dostęp do ich zasobów minęły bezpowrotnie wraz z rozpowszechnieniem się pracy zdalnej i hybrydowej. Dzisiaj trudno jest ograniczać punkty dostępu do wrażliwych danych, a osadzenie ich w chmurze właściwie zachęca do łączenia się z firmową siecią z różnych urządzeń. Oczywiście kluczowe znaczenie ma tutaj strategia Zero Trust, czyli taka, która wymusza autoryzację za każdym razem, gdy użytkownik chce uzyskać dostęp do aplikacji czy dokumentów biznesowych. Pełne bezpieczeństwo jednak można uzyskać tylko wtedy, gdy szczelnie oddzielimy od siebie sferę prywatną od zawodowej na takim urządzeniu. Służą do tego wciąż niewystarczająco popularne w Polsce narzędzia typu Enterprise Mobility Management” – powiedział ekspert.

Na czym zatem polega EMM?

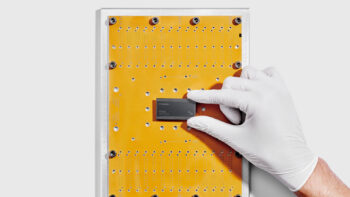

Zarządzanie mobilnością w przedsiębiorstwie pozwala kontrolować urządzenia przenośne w sposób odpowiedni do ich przeznaczenia. Wykorzystując odpowiednie do tego narzędzia, administratorzy IT mogą stosować na nich określone ustawienia dot. prywatności, dostępu do zasobów czy możliwości instalowania konkretnych aplikacji. Ciekawą funkcją jest również możliwość zablokowania urządzenia w przypadku jego zgubienia. Co ważne, jeżeli firma akceptuje model BYOD (ang. Bring Your Own Device) polityką zarządzania mobilnością w przedsiębiorstwie powinny być objęte również urządzenia prywatne wykorzystywane do celów służbowych.

„Dobrą wiadomością jest, że dzisiaj już nie trzeba obawiać się o prywatność. Dobre narzędzia EMM pozwalają w skuteczny sposób zadbać o to, aby pracownicy IT firmy nie mieli dostępu do osobistych danych użytkownika” – wyjaśnił Sebastian Wąsik.