Cyberatak na szpital w Szczecinie: Systemy IT sparaliżowane

Weekendowy atak na systemy szczecińskiego szpitala to bolesna lekcja o tym, jak szybko nowoczesna placówka może zostać zredukowana…

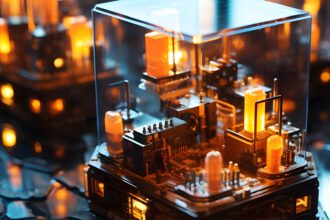

Przyszłość data center: Trendy w chłodzeniu infrastruktury AI

Gwałtowny wzrost rynku chłodzenia centrów danych, zmierzający ku pułapowi 23 miliardów dolarów w 2026 roku, stanowi namacalny dowód…

Nowe drukarki Brother P-touch: Mobilne znakowanie dla przemysłu

Brother wprowadza nową generację mobilnych drukarek etykiet. Modele P-touch PT-E720BT i PT-E920BT stanowią strategiczną odpowiedź na potrzeby profesjonalistów,…

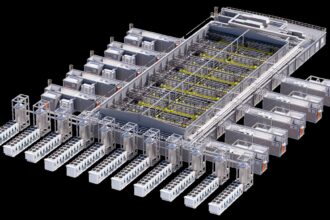

25% niższy koszt TCO: Nowy standard budowy centrów danych od Vertiv

Tradycyjne budownictwo nie nadąża za gorączką złota w sektorze AI, dlatego Vertiv przenosi proces powstawania centrów danych z…

Agentic commerce w Polsce: 90% konsumentów chce wsparcia AI (raport Adyen)

Polska wkracza w agentic commerce, w której niemal 90% konsumentów deklaruje gotowość do zakupów wspieranych przez sztuczną inteligencję.…

Apple stawia na krzemową integrację. Nowe MacBooki z serii M5 to manifest AI

Apple wprowadza do sprzedaży MacBooki Pro i Air z procesorami M5, stawiając na radykalne przyspieszenie operacji AI wykonywanych…

Czy AI to koniec SaaS? Mit darmowego kodu w biznesie

Powszechne przekonanie, jakoby niemal darmowa generacja kodu przez sztuczną inteligencję zwiastowała zmierzch branży oprogramowania, opiera się na niefortunnym…

Dług technologiczny rośnie. Dlaczego 278 dni zwłoki to ryzyko dla biznesu?

Współczesna pogoń za cyfrową innowacją przypomina ryzykowny arbitraż, w którym doraźne zyski z szybkości wdrożeń są finansowane narastającym…

One Sharp na ISE 2026: Nowa strategia giganta technologii wizualnych

Zamiast serii rozproszonych produktów, Sharp zaprezentował na ISE 2026 skonsolidowaną potęgę inżynieryjną, udowadniając, że fuzja z NEC ostatecznie…

2191 aplikacji w jednej firmie: Nowa rzeczywistość rynku SaaS

Firmy mierzą się z bezprecedensowym rozrostem oprogramowania, zarządzając średnio ponad dwoma tysiącami aplikacji, nad którymi coraz trudniej zapanować.…

Ciche zagrożenie w sieciach korporacyjnych. Krytyczna luka w Cisco SD-WAN

Duże organizacje i operatorzy infrastruktury krytycznej stoją przed pilnym wyzwaniem po tym, jak firma Cisco ujawniła krytyczną lukę…

Kwantowa rewolucja w SAP. Jak gigant ERP szykuje się na Q-Day?

SAP po cichu buduje fundamenty pod kolejną zmianę paradygmatu, powołując dedykowaną jednostkę kwantową pod wodzą Chief Quantum Officer.…

Prywatność kosztem bezpieczeństwa? Wewnętrzne dylematy Meta wychodzą na jaw

Decyzja Meta o wprowadzeniu domyślnego szyfrowania w Messengerze i Instagramie stała się centralnym punktem batalii prawnej, obnażając głęboki…

Kwantowe AI – synergia nowych technologii zmieni rynek cyberbezpieczeństwa

Zbliżający się przełom w dziedzinie obliczeń kwantowych kładzie kres dominacji tradycyjnych metod szyfrowania, stawiając przed nowoczesnym biznesem wyzwanie…

Pomiędzy innowacją a Shadow IT. Czego nie widzimy w bilansie wdrożeń AI?

Krajobraz technologiczny stanął w obliczu subtelnej, lecz fundamentalnej rewolucji, w której tradycyjne ryzyka Shadow IT zostały wyparte przez…

1210 proc. więcej wyłudzeń – Nowy wróg e-commerce i finansów

Współczesny krajobraz zagrożeń cyfrowych przeszedł gwałtowną ewolucję, w której tradycyjne, manualne metody wyłudzeń zostały wyparte przez wysoce skalowalny…

Nowa hierarchia zagrożeń: Cyberataki dominują w państwach G7

Monachijski Raport Bezpieczeństwa 2026 potwierdza, że dla krajów G7 era dominacji ryzyk klimatycznych ustąpiła miejsca paraliżującemu strachowi przed…

Nowy system AI od Meta będzie symulować aktywność zmarłych

Zabezpieczenie przez Meta patentu na systemy AI zdolne do emulowania aktywności nieobecnych lub zmarłych użytkowników sygnalizuje nową fazę…

Google i AWS chcą być lokalni. Giganci IT walczą o europejski rynek chmury

Cyfrowy uniwersalizm, który przez dekady obiecywał świat bez barier, kruszeje dziś pod naporem technologicznego protekcjonizmu i surowych wymogów…

ByteDance wprowadza model AI Doubao 2.0

ByteDance nie zamierza po raz kolejny oddać pola mniejszym graczom i tuż przed chińskim Nowym Rokiem wytacza najcięższe…

Chiński DeepSeek oskarżony o kradzież danych. Jak to wpłynie na wyścig z USA?

Rywalizacja o dominację w dziedzinie sztucznej inteligencji wkroczyła w fazę otwartego konfliktu o własność intelektualną, gdy OpenAI oskarżyło…

Wyselekcjonowane specjalnie dla Ciebie treści w oparciu o Twoje preferencje myBIT.