K C

Rosyjski gang cyberprzestępców paraliżuje londyńskie szpitale

Rosyjski gang cybernetyczny Qilin został oskarżony o przeprowadzenie ataku ransomware, który sparaliżował działanie londyńskich szpitali, powodując odwołanie operacji…

Starliner wreszcie wzniósł się w powietrze. Nie obyło się bez problemów

Po wielu opóźnieniach, statek kosmiczny Boeinga Starliner wreszcie wystrzelił na orbitę z Florydy, zapoczątkowując kluczową misję z dwoma…

Socjotechnika – zmora MŚP w zakresie cyberbezpieczeństwa

W obliczu rosnącej cyberprzestępczości, małe i średnie przedsiębiorstwa (MŚP) coraz bardziej zdają sobie sprawę z tego, jak ważne…

Internet bez tajemnic -Hiszpania zaostrza prawa dla ochrony swoich najmłodszych

W odpowiedzi na rosnące zagrożenia cyfrowe dla najmłodszych użytkowników, hiszpański rząd przedstawił nowy projekt ustawy mający na celu…

Globalna awaria ChatGPT

4 czerwca 2024 roku ok. 9:00 wielu użytkowników na całym świecie zgłosiło problemy z ChatGPT. Po załadowaniu strony…

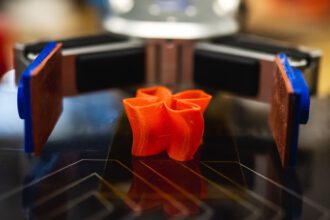

Robotyka i druk 3D – nowa era w projektowaniu materiałów

Autonomiczny robot "MAMA BEAR", stworzony przez naukowców z College of Engineering na Uniwersytecie Bostońskim, zrewolucjonizował technologię absorpcji wstrząsów,…

Japoński miliarder nie poleci w podróż dookoła Księżyca. Dlaczego?

W piątek wieczorem, w zaskakującym rozwoju wydarzeń, projekt dearMoon - ambitna inicjatywa kosmiczna mająca na celu wysłanie japońskiego…

Alarm w Hugging Face – nieproszeni goście w przestrzeni AI

Firma Hugging Face stanęła w obliczu poważnego naruszenia bezpieczeństwa, gdy w zeszły piątek odkryto nieautoryzowany dostęp do ich…

Jak technologia ułatwia przejście na pracę hybrydową?

W obliczu przyspieszonej transformacji krajobrazu pracy, nowe modele takie jak telepraca, praca hybrydowa i tradycyjna twarzą w twarz…

Rosja będzie produkować chipy w starej technologii

Rosja ujawniła swój nowy model maszyny litograficznej do produkcji mikroczipów, który mimo ambitnych zapowiedzi rządu pozostaje daleko w…

USB4 vs. USB 3.0 – czym się różnią?

USB, niezastąpiony standard w świecie nowoczesnej technologii, z nową wersją USB4 zapowiada znaczące przyspieszenie transferu danych i wydajniejsze…

CrowdStrike i Cloudflare wspólnie wzmacniają cyberbezpieczeństwo

W strategicznym posunięciu mającym na celu zwiększenie cyberbezpieczeństwa, CrowdStrike i Cloudflare rozszerzają swoje partnerstwo, integrując zaawansowane technologie w…

Szwajcarscy naukowcy przełamują bariery w programowaniu

W obliczu rosnących wyzwań w branży programistycznej, nowe badanie z Uniwersytetu w Lugano wskazuje na rewolucyjne możliwości wykorzystania…

Google upycha AI w Chromebooku Plus

Google właśnie ogłosiło znaczące wzmocnienie swojej linii Chromebook Plus za pomocą nowych funkcji opartych na sztucznej inteligencji, w…

Zero knowledge proof – Kryptonim dla nowoczesnej ochrony danych

W epoce cyfrowej, gdzie każde kliknięcie, każda transakcja i każda wiadomość mogą być śledzone, prywatność staje się towarem…

Hakerzy nie śpią – czy Twoi pracownicy są gotowi?

W dobie nieustającej cyfrowej transformacji, skuteczne zarządzanie cyberbezpieczeństwem staje się kluczowym wyzwaniem dla firm na całym świecie, decydującym…

Od chmury do klienta – Nest Bank wdraża rozwiązanie AWS

Nest Bank wprowadza jako pierwszy w kraju usługę Amazon Connect – nowoczesne rozwiązanie chmurowe mające na celu rewolucjonizację…

Lenovo wśród pionierów 'Secure by Design’ – Jak zmienią się standardy bezpieczeństwa?

Lenovo dołączyło do innych liderów branży technologicznej jako jedna z pierwszych firm, które podpisały w dniu 8 maja…

10 kroków do efektywnego zarządzania danymi w firmie

W erze cyfrowej, skuteczne zarządzanie danymi stanowi klucz do sukcesu przedsiębiorstw, umożliwiając optymalizację procesów, zwiększenie zadowolenia klientów i…

Meta wykorzysta dane użytkowników do AI – nowe zagrożenie prywatności?

Meta Platforms Inc. ogłosiła, że od 26 czerwca zacznie używać danych swoich europejskich użytkowników do rozwijania zaawansowanych technologii…

Pilna aktualizacja GitLab – Luka w zabezpieczeniach zagraża kontom użytkowników

GitLab wezwał użytkowników do natychmiastowej aktualizacji swojego oprogramowania po wykryciu poważnej luki w zabezpieczeniach, która umożliwia nieautoryzowanym atakującym…

Wyselekcjonowane specjalnie dla Ciebie treści w oparciu o Twoje preferencje myBIT.