Operacja LabHost – jak londyńska policja rozbiła międzynarodową sieć cyberoszustów

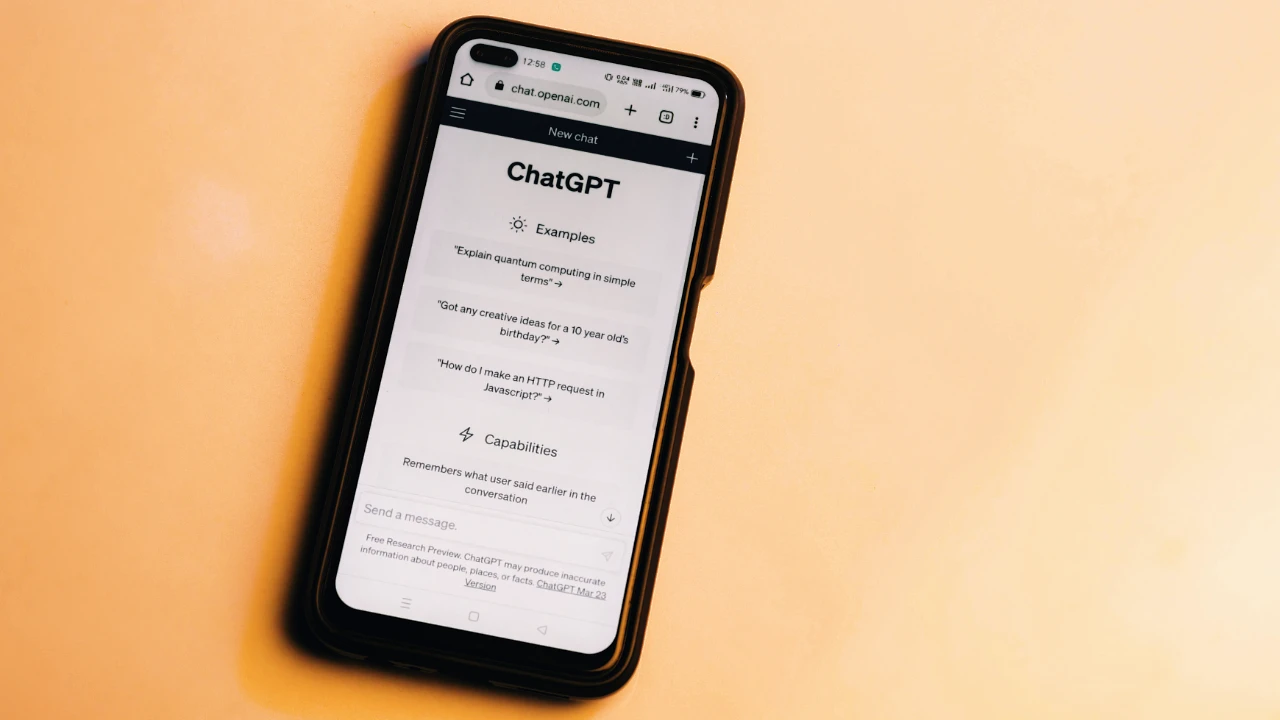

Londyńska policja metropolitalna osiągnęła znaczący sukces w walce z cyberprzestępczością, przejmując stronę internetową LabHost, która służyła międzynarodowym cyberoszustom do tworzenia fałszywych stron i wyłudzania danych osobowych. Operacja ta nie tylko ujawniła skalę zagrożenia, ale również podkreśliła znaczenie międzynarodowej współpracy w zwalczaniu przestępczości cyfrowej.

W ostatnich dniach światowe media obiegła wiadomość o przełomowym sukcesie londyńskiej policji metropolitalnej w walce z cyberprzestępczością. Operacja zakłócenia działalności strony LabHost, będącej narzędziem w rękach międzynarodowej siatki oszustów internetowych, stanowi kolejny krok w globalnej walce z cyberzagrożeniami.

LabHost, serwis uruchomiony w 2021 roku, szybko stał się centrum dla cyberprzestępców. Oferował on możliwość tworzenia fałszywych stron internetowych, które były niemal dokładnymi kopiami legalnych serwisów oferowanych przez banki, instytucje opieki zdrowotnej czy pocztowe. Za miesięczną opłatą, przestępcy mogli korzystać z gotowych szablonów i instruktażowych lekcji, które pozwalały nawet technologicznie mniej zaawansowanym użytkownikom na skuteczne przeprowadzanie oszustw. Efektem było stworzenie około 40 000 fałszywych witryn, które skłoniły do 70 000 Brytyjczyków do ujawnienia swoich danych osobowych, w tym numerów kart bankowych i kodów PIN.

Działania policji metropolitalnej, które doprowadziły do przejęcia LabHost, miały międzynarodowy zasięg i były wynikiem współpracy z organami ścigania z różnych krajów. W wyniku tej operacji aresztowano 37 osób, a kolejne 800 zostało ostrzeżonych o tym, że ich działania są monitorowane przez służby. Dodatkowo, 25 000 brytyjskich ofiar zostało powiadomionych o naruszeniu ich danych.

Z punktu widzenia biznesowego, ten przypadek podkreśla znaczenie inwestycji w cyberbezpieczeństwo. Firmy, zwłaszcza te prowadzące działalność online, muszą być świadome rosnącej skali i sofistyki cyberataków. Inwestycje w zaawansowane technologie zabezpieczające, regularne szkolenia pracowników i współpraca z organami ścigania to kluczowe elementy strategii ochrony przed podobnymi zagrożeniami. Ponadto, incydenty te pokazują, jak ważne jest utrzymywanie aktualnych protokołów bezpieczeństwa i monitorowanie nowych zagrożeń, które mogą narazić na szwank reputację i finanse firmy.

Zobacz również

Rynek reklam online pod nadzorem. Belgijski urząd sprawdza Google

Alphabet, spółka matka Google’a, musi zmierzyć się z kolejnym wyzwaniem regulacyjnym w Europie.…

Zarządzanie talentami w IT. Jak automatyzacja zmienia rynek pracy

Współczesna branża technologiczna znalazła się w punkcie, który wykracza daleko poza zwykłą adaptację…

Claude na czarnej liście USA. Anthropic idzie do sądu przeciwko Pentagonowi

Anthropic, laboratorium sztucznej inteligencji pozycjonujące się jako „bezpieczna” alternatywa dla gigantów, przeszło do…

Ceny pamięci NAND wzrosną o 200 proc. Samsung i AI zmieniają rynek

Samsung wysyła jasny sygnał: era taniej przestrzeni na dane dobiega końca. Według ostatnich…

Pivot wart miliardy. Czego o elastyczności uczy historia Apple?

Współczesna analityka rynkowa często operuje kategoriami, które wydają się suche i matematycznie policzalne:…

Physical AI: Przełomowy trend w ewolucji sztucznej inteligencji w świecie rzeczywistym

Ostatnie lata w świecie technologii upłynęły pod znakiem fascynacji „cyfrowym intelektem”. Modele językowe,…

Bezpieczeństwo dzieci w sieci. Sądy uderzają w gigantów social media

Przez blisko trzy dekady Sekcja 230 amerykańskiej ustawy Communications Decency Act stanowiła najskuteczniejszą…

Trend AI zastępuje dział enterprise w Trend Micro – najważniejsze zmiany

Rzadko zdarza się, by gigant o ugruntowanej pozycji decydował się na tak radykalny…