Polska na cyfrowej fali: inwestycje w AI, bezpieczeństwo i 5G

Rozwój sztucznej inteligencji i jej właściwa implementacja w różnych gałęziach gospodarki, inwestycje w bezpieczeństwo cyfrowe, a także wdrożenia…

To phishing – co zrobić, gdy już staliśmy się ofiarą ataku?

W erze cyfrowej, gdzie każde kliknięcie może być drzwiami do naszej prywatności, phishing stał się jednym z największych…

Masz wyższe rachunki za prąd? Uważaj, to może być cryptojacking

Cryptojacking, coraz bardziej rozpowszechniony w cyfrowym krajobrazie, stanowi ukryte zagrożenie, które bezszelestnie wykorzystuje zasoby komputera do wydobywania kryptowalut.…

Rosjanie padli ofiarą luki w iOS. Nie zgadniecie komu przypisują sprawstwo

Rosyjska firma Kaspersky ujawniła jeden z najbardziej zaawansowanych ataków na iPhone'y, stając się jednocześnie jego ofiarą. Rosjanie obarczyli…

Świąteczna gorączka – jak chronić swoje dane w szale przedświątecznych zakupów?

Ostatnie przedświąteczne dni będą bez wątpienia czasem intensywnego ruchu w sieci i wzmożonych zakupów internetowych. Specjaliści zwracają uwagę…

Toyota doznała cyberataku

Toyota niedawno znalazła się w centrum uwagi z powodu poważnego cyberataku, który ujawnił niepokojące luki w jej zabezpieczeniach…

Prezent dla dziecka po choinkę? Najpierw sprawdź, czy będzie bezpieczny

W erze technologii, prezent świąteczny w postaci "inteligentnej" zabawki może wydawać się idealnym wyborem, oferującym edukacyjną zabawę połączoną…

Ewolucja cyberzagrożeń – ransomware, APT i nowe schematy ataków w 2023 roku

W 2023 roku, krajobraz cyberzagrożeń uległ znaczącym zmianom, kształtowany przez globalne konflikty, zmiany geopolityczne i rozwój technologii. Eksperci…

Meta (wreszcie) wprowadza domyślne szyfrowanie end-to-end w Messenger i Facebook

W obliczu rosnących obaw dotyczących prywatności danych użytkowników, Meta ogłosiła wprowadzenie kompleksowego szyfrowania na swoich platformach Facebook i…

ENISA i CISA: Czy transatlantycka współpraca zmieni oblicze cyberbezpieczeństwa?

W obliczu rosnących zagrożeń cybernetycznych, ogłoszenie współpracy między Europejską Agencją ds. Cyberbezpieczeństwa (ENISA) a amerykańską Cybersecurity and Infrastructure…

Cyberprzestępcy znów atakują dzieci – Ukryte cyberpułapki w popularnych grach

Specjaliści ds. bezpieczeństwa firmy ESET wykryli złośliwy kod w fałszywych wersjach gier mobilnych. Ostrzegają, że może to być…

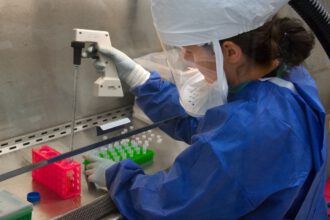

ALAB reaguje na incydent. Co mogą zrobić klienci laboratorium?

Ostatnio gruchnęła wiadomość na temat tego, że ALAB Laboratoria sp. z o.o. doświadczyło poważnego incydentu bezpieczeństwa w postaci…

Jeśli masz za sobą badania w ALAB, Twoje wyniki mogą być w niepowołanych rękach

W ostatnich latach technologia cyfrowa znacznie przekształciła nasze życie, przynosząc zarówno korzyści, jak i nowe wyzwania. Jednym z…

Wyciek danych medycznych dwóch milionów mieszkańców Turcji

Dane medyczne, to niezwykle cenny zasób dla cyberprzestępców, ponieważ mogą oni wykorzystać je do spersonalizowanych kampanii phishingowych, dlatego…

Samsung przeoczył wyciek danych klientów

W ostatnim roku Samsung znalazł się w centrum niepokojącego wycieku danych, eksponując wrażliwe informacje klientów w Wielkiej Brytanii.…

Łatanie Citrix: Plaster na otwartą ranę bezpieczeństwa

W obliczu stale rosnących zagrożeń w cyberprzestrzeni, firmy korzystające z serwerów Citrix NetScaler muszą koniecznie zaktualizować swoje systemy,…

Cyberbezpieczeństwo to odpowiedzialność każdego z nas

Cyberbezpieczeństwo jeszcze nigdy nie było tak palącą kwestią jak obecnie. Liczba ataków w pierwszych trzech kwartałach 2022 roku…

Alarm w sektorze detalicznym: Nowe zagrożenia cybernetyczne przez aplikacje Google – raport Netskope

Netskope Threat Labs niedawno opublikowało alarmujący raport dotyczący bezpieczeństwa cybernetycznego w sektorze handlu detalicznego. Zgodnie z ich ustaleniami,…

Od błędu do zagrożenia – przypadłość procesorów Intel i jej konsekwencje

W ostatnich dniach świat technologii obiegła niepokojąca wiadomość: odkrycie luki w procesorach Intela, znanej jako Reptar, która skutkuje…

Europejska rewolucja cyfrowa – wydatki na IT niezależne od ekonomicznych wyzwań

Europa szykuje się na kolejny skokowy wzrost jeśli chodzi o wydatki na IT w nadchodzących latach. Według najnowszych…

Prawdziwa cena postępu – Sztuczna inteligencja i jej wpływ na bezpieczeństwo online

W ostatnich latach generatywna sztuczna inteligencja (AI) zdobywa coraz większą popularność i zyskuje zastosowanie w różnych dziedzinach. Niemniej…

Wyselekcjonowane specjalnie dla Ciebie treści w oparciu o Twoje preferencje myBIT.