16-latek aresztowany za phishing. Chciał poprawić swoje oceny w szkole

Szesnastoletni licealista z Kalifornii został aresztowany w środę z powodu 14 wykroczeń związanych z phishingiem, który rzekomo rozpoczął…

Ataki DDoS na firmy — nieskuteczne strategie otwierają drzwi cyberprzestępcom

Z badania* Kaspersky Lab wynika, że firmy zostają nieco z tyłu w wyścigu o zabezpieczenie się przed atakami DDoS,…

Phishing na Facebooku. Uwaga na wiadomości z podejrzanym linkiem

Na stronie Facebook to już prawie chleb powszedni. Odkąd stał on się bardzo popularnym portalem odwiedzanym przez miliony…

Kaspersky Lab przeniesie główną infrastrukturę badawczo-rozwojowej z Rosji do Szwajcarii

W ramach prowadzonej globalnej inicjatywy transparentności Kaspersky Lab przygotowuje się do przeniesienia swoich głównych procesów badawczo-rozwojowych z Rosji…

Cryptojacking coraz bardziej powszechny. Jak się obronić przed atakami?

Być może Twoja firma posiada luki w zabezpieczeniach, które mogą się okazać fatalne w skutkach, co źle przełoży…

Wyciek prywatnych danych kilkuset użytkowników Drupe App

Jeśli wciąż wchodzisz w spory odnośnie tego, który system operacyjny na urządzenia mobilne jest lepszy pod względem bezpieczeństwa…

Luka dnia zerowego w przeglądarce Internet Explorer

Pod koniec kwietnia 2018 r. produkty Kaspersky Lab zaczęły proaktywnie wykrywać u użytkowników nieznanego wcześniej exploita (szkodliwe narzędzie wykorzystujące…

HPE Reimagine 2018

19 kwietnia na PGE Narodowym w Warszawie odbyła się kolejna już edycja konferencji HPE Reimagine 2018 pod hasłem…

5 kroków do przygotowania skutecznej strategii Business Continuity Planning

Awarie są uniwersalnym zjawiskiem. Paraliż systemów biletowych na lotniskach, brak zasilania oraz awaria systemów chłodzących, to przykłady potencjalnych…

Co sprawia, że polscy specjaliści ds. cyberbezpieczeństwa nie śpią po nocach?

50 proc. organizacji z Polski wskazuje ograniczenia budżetowe jako największą barierę we wdrażaniu zaawansowanych rozwiązań z zakresu cyberbezpieczeństwa.…

Uważaj na aplikacje randkowe – mogą stwarzać ryzyko ujawnienia Twoich danych

Analizując popularne aplikacje randkowe, badacze z Kaspersky Lab odkryli, że niektóre z nich przesyłają niezaszyfrowane dane użytkowników za…

Niebezpieczne luki w Microsoft Windows

Użytkownicy Windowsa powinni zaktualizować system i zastosować najnowsze łatki do pakietu MS Office – ostrzegają analitycy z firmy…

Nowy cybergang atakował smartfony z Adroidem

Badacze z Kaspersky Lab wykryli nowe szkodliwe oprogramowanie dla systemu Android rozpowszechniane z użyciem techniki przechwytywania ustawień DNS,…

Shadow IT, czyli dlaczego warto zadbać o odpowiednie narzędzia dla pracowników

Według przewidywań firmy Gartner do 2020 roku co trzeci udany cyberatak skierowany przeciwko firmie będzie przeprowadzony za pomocą…

Azja i Bliski Wschód siedliskiem nowych cyberataków

W ciągu trzech pierwszych miesięcy bieżącego roku badacze z Kaspersky Lab wykryli wzmożoną aktywność zaawansowanych cyberataków (APT) zlokalizowanych…

Szkodliwe koparki kryptowalut ukryte nawet w… aplikacjach mobilnych

Badacze z Kaspersky Lab odkryli, że coraz więcej cyberprzestępców zwraca się w kierunku szkodliwego oprogramowania, które kopie kryptowaluty kosztem…

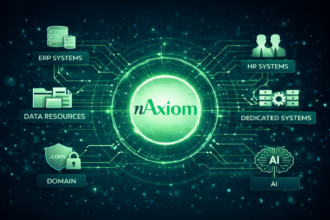

Jak uniknąć zjawiska shadow IT?

Shadow IT oznacza korzystanie z usług organizacji i technologii, które nie zostały oficjalnie zaaprobowane. Shadow IT można porównać…

Odszkodowania za korzystanie z nielegalnego oprogramowania osiągnęły wysokość ponad 2 mln zł

Na mocy ugód i wyroków sądowych, łączna wartość odszkodowań za korzystanie przez firmy z nielicencjonowanego oprogramowania na rzecz…

Liderzy cyberbezpieczeństwa stawiają na automatyzację, machine learning oraz AI

Cyberataki typu malware, polegające na zainfekowaniu komputera złośliwym oprogramowaniem, stają się coraz bardziej wyrafinowane. Cyberprzestępcy wykorzystują usługi chmurowe…

Wyciek ponad miliona rekordów z chmury Amazona

Zakup złotych kolczyków czy diamentowego naszyjnika może znacznie uszczuplić budżet. I nie ma w tym nic dziwnego. Jednak…

Ransomware nadal straszy – raport Microsoft

„Stare i nowe” typy złośliwego oprogramowania (np. malware) nadal rozprzestrzeniają się za pośrednictwem botnetów, a atakujący coraz częściej…

Wyselekcjonowane specjalnie dla Ciebie treści w oparciu o Twoje preferencje myBIT.