Pierwszy system zarządzania etykietami działający w chmurze publicznej

NiceLabel, wiodący światowy producent oprogramowania do projektowania etykiet i systemów zarządzania etykietami, ogłosił wprowadzenie na rynek pierwszego na…

Ricoh przejmuje ColorGATE

Ricoh ogłosiło przejęcie niemieckiego producenta oprogramowania ColorGATE Digital Output Solutions GmbH. Firma ColorGATE powstała w 1997 roku w…

5 zachowań pracowników, które ułatwiają cyberprzestępcom życie

51 proc. organizacji obawia się, że błąd pracowników może spowodować naruszenia ich bezpieczeństwa w sieci. Ten niepokój jest…

Email ulubionym narzędziem cyberprzestępców

Jak informuje najnowsza publikacja firmy Proofpoint – The Quarterly Threat Report Q3 2018, internetowi przestępcy najchętniej starają się…

Technologie open source – czynnik łączący w procesie transformacji cyfrowej

Przełomowe innowacje napędzają nieustanny rozwój technologii. Sposób ewolucji dotychczasowego utrwalonego wzoru lub modelu — co historyk naukowy Thomas…

IBM i VMware rozszerzają współpracę

Podczas konferencji VMworld w Barcelonie obie firmy ogłosiły pakiet nowych, wspólnych usług, które mają umożliwić firmom szybsze i…

Kradzież auta jest dziś prostsza niż kiedykolwiek wcześniej

Kradzieże samochodów zawsze były zmorą dla ich właścicieli. Dlatego producenci od lat prześcigają się w jakości stosowanych zabezpieczeń.…

Maszyno, kiedy staniesz się dla mnie bliska?

Współczesne dyskusje o robotyzacji dotyczą najczęściej obecności maszyn w naszych miejscach pracy. A przecież nasze życie to nie…

Bazy kontrahentów, czyli o danych, które zmieniają zasady gry

Byli, aktualni i przyszli partnerzy w biznesie. Co ich łączy? Nawiązana z marką więź, która może być podtrzymywana…

Kerio Connect ‑ alternatywa do Exchange

Większość osób, którym zadasz pytanie ‑ jaki znasz serwer poczty elektronicznej, bez wahania odpowie: Microsoft Exchange. Czasami jednak…

Rola wizualizacji 3d w sprzedaży produktów i usług

Jednym z głównych czynników, który ma ogromny wpływ na dobrą sprzedaż produktu jest jego odpowiednia prezentacja. Łatwo to…

Ile są warte dane osobowe?

Nowe badanie Kaspersky Lab, obejmujące ponad 7 000 klientów z państw europejskich, wskazuje na powszechną na całym kontynencie…

Posiadanie jest passe! Ekonomia współdzielenia a leasing

Korzystanie z cudzego samochodu, wakacje w domu u nieznajomych, wynajęte biurko zamiast własnego biura czy podróż z kierowcą…

AI w rękach cyberprzestępców

Dynamiczny rozwój sztucznej inteligencji może się obrócić przeciwko ludziom. Przestępcy mogą wykorzystać systemy inteligentne oraz narzędzia automatyzujące do przeprowadzenia…

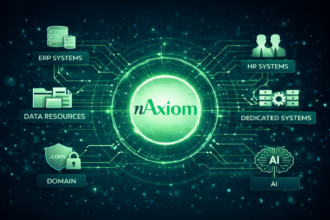

Outsourcing IT króluje w małych firmach

Według analityków rynku pracy, w Polsce brakuje obecnie około 50 tysięcy specjalistów IT. W dodatku wielu mniejszych firm…

Zhakowane mózgi – czy to możliwe?

W przyszłości cyberprzestępcy będą mogli wykorzystywać implanty pamięci w celu kradzieży, szpiegowania, zmieniania lub kontrolowania wspomnień ludzi. Chociaż…

Sztuczna inteligencja zautomatyzuje branżę cyberbezpieczeństwa

Branża informatyczna nadal boryka się z niedoborem ekspertów zajmujących się walką z przestępczością w internecie. Analitycy z firmy Fortinet oszacowali, że w 2022…

Deloitte – sektor energetyczny dotknie więcej cyberataków

Określenie krytycznych systemów oraz dokonanie analizy i testów w celu wykrycia ich podatności na potencjalne cyberataki, to kluczowy obszar…

Antywirus na smartfony w home.pl. Zobacz jak w 9 krokach uchronić swoje urządzenia mobilne przed cyberatakami

W 2018 roku w Polsce mieszka już 38,14 mln ludzi, z czego aż 78% korzysta z Internetu (29,75…

Pięć wirusów komputerowych wszechczasów

Paraliżują systemy rządowe i wojskowe, atakują firmy i wykradają nasze dane. Najdroższy przyniósł nawet 10 miliardów dolarów strat.…

Zacznij sprzedawać hybrydy

W czasach cyfrowej transformacji przed inwestycjami w środowiska wielochmurowe nie ma ucieczki. Im przedsiębiorstwa szybciej to zrozumieją, tym…

Wyselekcjonowane specjalnie dla Ciebie treści w oparciu o Twoje preferencje myBIT.