Firmy inwestują w zabezpieczenia. Coraz więcej zagrożeń

Przeniesienie biznesu, pracy, zakupów i rozrywki do świata online, rosnący popyt na chmurę obliczeniową i rosnąca liczba cyberataków. Te…

Październik pod znakiem cyberbezpieczeństwa

Czy drukarka i skaner mogą być bramą do ataku hakerów? – Podłączone do sieci urządzenia zewnętrzne są tak…

HP rozwija ofertę urządzeń Thin Client dostosowanych do pracy w chmurze

HP zapowiada nowe rozwiązania typu Thin Client dedykowane chmurze, opracowane na nowo i zaprojektowane z myślą o pracujących…

Bezpieczeństwo w infrastrukturze hybrydowej – dziś i jutro

O bezpieczeństwie infrastruktury IT w nadchodzących latach rozmawiamy z Piotrem Sękowskim, System Storage Sales Managerem w IBM Poland…

Aneks do umowy kredytowej – ile kosztuje?

W wielu przypadkach, warunki spłaty kredytu mieszkaniowego, które strony ustaliły podczas podpisywania umowy wcale nie są ostateczne. Przyczyny…

Usługi Oracle Cloud Guard i Oracle Maximum Security Zones są już dostępne

Firma Oracle poinformowała o wprowadzeniu na rynek usług Oracle Cloud Guard i Oracle Maximum Security Zones. Dzięki rozwiązaniu Oracle Maximum…

Jak może wyglądać druk w przyszłości?

Od chwili wynalezienia druku, do którego początkowo używano stempli a później ruchomych czcionek, jego technika podlega ciągłej innowacji.…

Raport: 85% ataków jest następstwem wymuszenia hasła

Multi-factor authentication (MFA, uwierzytelnianie wieloskładnikowe) opiera się na przeświadczeniu, że kombinacja nazwy użytkownika i hasła jest niedostatecznym zabezpieczeniem…

Jak automatyzacja może pomóc bankom zwiększyć bezpieczeństwo?

W opracowanej przez firmę Deloitte prognozie dla sektora bankowości i rynków kapitałowych na rok 2020, przedsiębiorstwa z branży…

Lenovo Data Center Group wprowadza do oferty nowe usługi chmurowe

Lenovo Data Center Group (DCG) zapowiedziało wprowadzenie nowych i zmodernizowanych rozwiązań infrastruktury hiperkonwergentnej (HCI) oraz usług chmurowych Lenovo…

Porzucone aplikacje furtką dla hakerów

Wiele osób korzysta z aplikacji nierozwijanych przez programistów i usuniętych z AppStore oraz Google Play. To duże ryzyko…

HPE przedstawia rozwiązanie dla MŚP – pamięć masową nowej generacji

Firma Hewlett Packard Enterprise (HPE) wprowadza nową generację HPE Modular Smart Array (MSA) – HPE MSA Gen 6…

Pingwin na celowniku: cybergangi atakują stacje robocze i serwery oparte na Linuxie

Wiele organizacji wybiera Linuksa dla swoich serwerów i systemów o znaczeniu strategicznym, głównie dlatego, że jest on uważany…

Split payment – co to jest i kogo obowiązuje?

Metoda split payment to mechanizm podzielonej płatności, który dotyczy podatku VAT. Powodem jego wprowadzenia jest zmniejszenie powiększającej się…

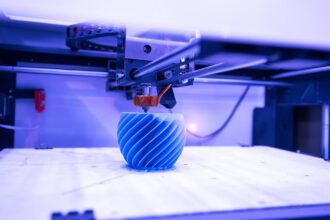

Zortrax wprowadza system inCloud do zdalnego zarządzania drukarkami 3D

Usługa Zortrax inCloud jest dedykowana użytkownikom drukarek tej firmy. Zanim została udostępniona szerszemu gronu odbiorców, była wykorzystywana przez…

Kaspersky wprowadza na polski rynek flagowe rozwiązania z linii 2021

Walka między producentami z branży bezpieczeństwa a cyberprzestępcami to niekończący się wyścig – tuż po tym, jak pojawią…

Veracomp rozpoczyna współpracę z firmą CrowdStrike

Veracomp SA nazwiązał współpracę z firmą CrowdStrike, liderem w dziedzinie ochrony punktów końcowych dostarczanych w chmurze, by w…

Od Garmina do… Gorzowa – epidemia ataków ransomware

W ostatnich tygodniach mieliśmy do czynienia z serią ataków ransomware na popularne firmy z sektora technologicznego – celem…

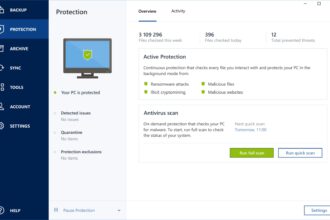

ACRONIS TRUE IMAGE 2021

Acronis ogłosił premierę pakietu Acronis True Image 2021. Nowa wersja integruje zaawansowane funkcje cyberbezpieczeństwa z najlepszymi w swojej…

Przez pandemię wzrosło ryzyko wycieków danych w sektorze medycznym

Instytucje publiczne i urzędy administracji zachęcają do korzystania z e-usług, sektor medyczny zaczął powszechnie wykorzystywać e-recepty i telekonsultacje, a korporacje oddelegowały pracowników…

Nigdy więcej złudzeń o nieskończonej przepustowości, czyli jak wdrożyć Edge Computing

Przewidywany wzrost zainteresowania rozwiązaniami przetwarzania brzegowego (Edge Computing) w ciągu najbliższych kilku lat oznacza, że coraz więcej firm…

Wyselekcjonowane specjalnie dla Ciebie treści w oparciu o Twoje preferencje myBIT.